Os servidores-raiz foram atacados! (ou: por que é tão difícil derrubar a internet)

Servidores de DNS essenciais para o funcionamento da internet sofreram ataque e chegaram a sair do ar

Servidores de DNS essenciais para o funcionamento da internet sofreram ataque e chegaram a sair do ar

Você já deve ter ouvido falar dos 13 servidores-raiz: são eles que comandam o DNS, o sistema mágico que transforma tecnoblog.net em 104.27.137.192 para você não precisar memorizar os IPs dos seus sites preferidos. Justamente por isso, eles são essenciais para o funcionamento da internet. E com tamanha importância, é claro que também são alvos constantes de ataques para tentar derrubá-los.

Um dos maiores ataques já sofridos pelos servidores-raiz aconteceu nas madrugadas de 30 de novembro e 1º de dezembro. A situação foi tão atípica (é a terceira vez na história que algo dessa magnitude ocorre) que os operadores publicaram um relatório para descrever o incidente.

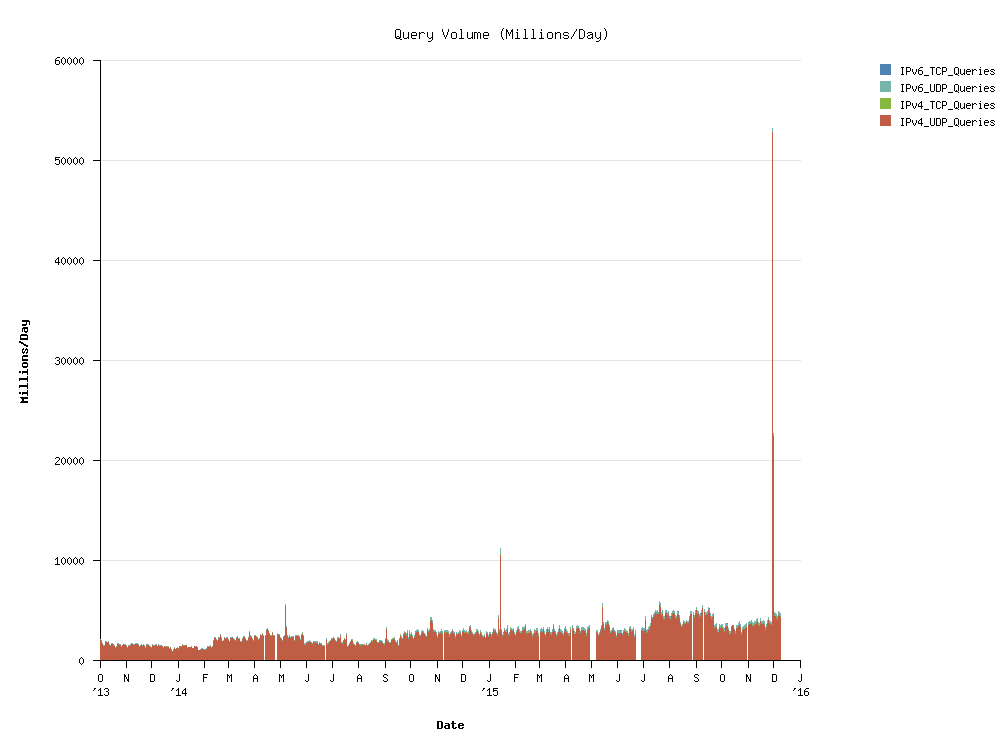

De acordo com os operadores, foram mais de 5 milhões de requisições por segundo por servidor-raiz. Fazendo as contas, se considerarmos que o ataque durou mais de 4 horas, o volume pode ter chegado a 1 trilhão (!) de requisições maliciosas. Este gráfico mostra a quantidade absurda de requisições recebidas nos dias do ataque por apenas um dos 13 servidores-raiz, a.root-servers.org (198.41.0.4), operado pela VeriSign:

Três servidores não aguentaram o enorme tráfego e chegaram a sair do ar por algumas horas. Mas se eles foram atacados com uma quantidade tão grande de requisições e são tão importantes assim, por que você não sentiu nenhuma diferença relevante na velocidade de navegação na internet? Vamos desmistificar algumas coisas.

Primeiro, nem todas as requisições precisam passar pelos servidores-raiz (na verdade, a maioria não passa). Com o tamanhão da internet, seria impraticável e meio arriscado manter uma tabela gigante e tão importante em alguns pouquíssimos servidores. É por isso que você provavelmente usa o DNS do Google, do OpenDNS ou mesmo do seu provedor para resolver os domínios: eles guardam um cache das informações e se comunicam entre si para atualizar a base com novos domínios e mudanças de servidores.

Portanto, mesmo no cenário apocalíptico em que todos os 13 servidores-raiz sejam atacados e saiam do ar, você ainda poderá acessar a internet por um bom tempo, já que o servidor de DNS que você usa continuará funcionando.

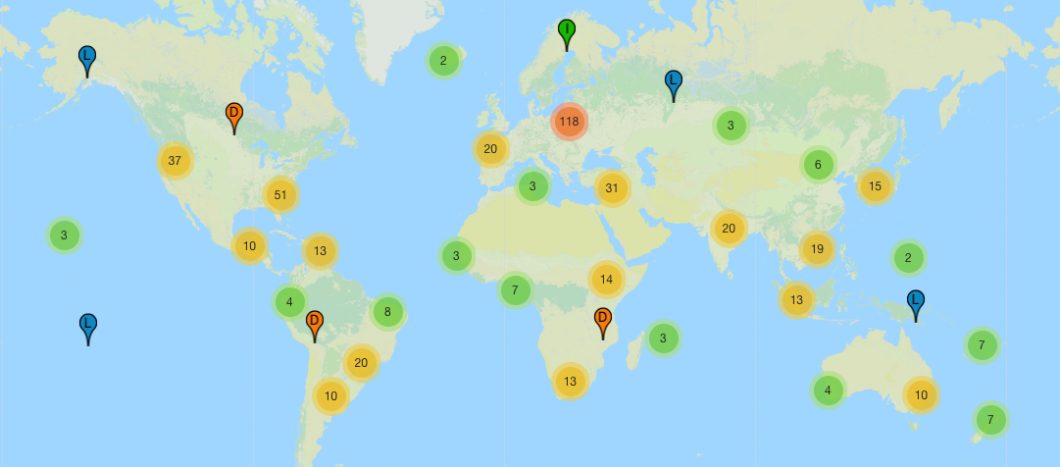

Além disso, nem todo mundo sabe que os 13 servidores-raiz não são exatamente… 13 servidores-raiz. Como assim? O l.root-servers.org, por exemplo, é conhecido como 199.7.83.42, operado pela ICANN e originalmente fica nos Estados Unidos. Só que ele possui vários espelhos distribuídos pelo mundo: existem até alguns em Brasília, Florianópolis, Belo Horizonte, Porto Alegre e São Paulo.

Estes são os “13” servidores-raiz (os números nas bolinhas representam a quantidade de instâncias em cada região; dentro do Brasil são 27):

Ou seja, se alguém quiser derrubar um único servidor-raiz, precisará atacar dezenas ou centenas de máquinas espalhadas pelo mundo, o que já aumenta bastante a confiabilidade do serviço.

E o anycast, método de roteamento usado pela maioria dos servidores-raiz, também pode ser eficiente para mitigar ataques. Quando você acessa o 199.7.83.42, um IP americano, na verdade está se conectando a qualquer uma das 157 máquinas do l.root-servers.org (normalmente a mais próxima de você). É por isso que, se você medir a latência até o 199.7.83.42, provavelmente terá um ping baixíssimo, e não os mais de 100 milissegundos comumente gastos para chegar até os Estados Unidos.

Isso cria outra dificuldade: como os hackers não têm controle sobre qual máquina vão acessar, um simples ataque partindo de apenas um computador não faria nem cócegas, já que na pior das hipóteses derrubaria apenas a instância do servidor-raiz mais próxima. Se houver um ataque distribuído de negação de serviço e todas as instâncias da América e da Europa do l.root-servers.org forem derrubadas, tudo bem: o 199.7.83.42 passará a responder do… Iêmen. Ou Paquistão. Ou Tanzânia. Ou daquele lugar no meio do Oceano Pacífico no mapa acima.

E se todas as 157 máquinas do l.root-servers.org forem derrubadas? Bem, aí o l.root-servers.org ficaria fora do ar, mas você teria outros “12” servidores-raiz para usar normalmente.

E se todos os servidores-raiz forem derrubados? Nessa hipótese, que acredito que aconteceria se chovesse Dramin e Polaramine para fazer todos os profissionais de segurança de TI dormirem e apenas computadores-zumbi estivessem funcionando no mundo inteiro, os servidores de DNS do Google, do OpenDNS e de milhares de empresas continuariam no ar, talvez com alguma lentidão, talvez com alguns IPs desatualizados.

Só que não teriam ninguém para acessá-los.