Hacker ensina no YouTube como invadir sistema da CGU

CGU é responsável pela defesa do patrimônio público e combate à corrupção; navegador acusa que site da VPN é "não seguro"

CGU é responsável pela defesa do patrimônio público e combate à corrupção; navegador acusa que site da VPN é "não seguro"

Controladoria Geral da União (Imagem: Divulgação/CGU)

A CGU (Controladoria Geral da União) se descreve como “o órgão do Governo Federal responsável pela defesa do patrimônio público, transparência e combate à corrupção”. Por terem essas atribuições, eles deveriam melhorar a segurança de suas redes: um hacker publicou um tutorial no YouTube ensinando a fazer login na VPN — cujo site é marcado como “não seguro” — e acessar PCs dos funcionários.

O vídeo, ao qual o Tecnoblog teve acesso, já foi removido do YouTube por violação de diretrizes da comunidade. Ele continua circulando na web, mas não divulgaremos o link.

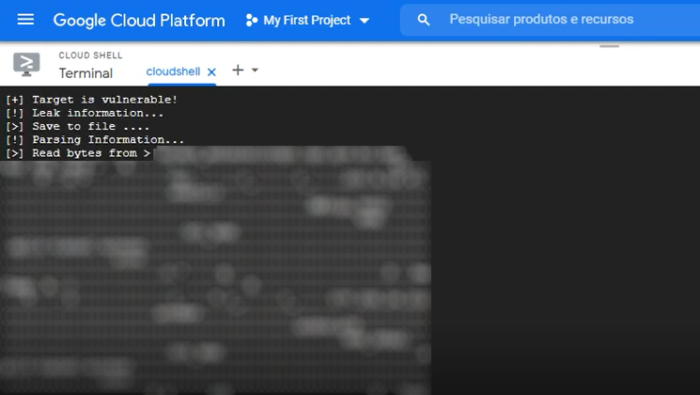

Há três momentos importantes no vídeo. No primeiro deles, o hacker roda um script na linguagem de programação Python dentro de um instância do Google Cloud, plataforma de computação na nuvem.

Com isso, ele consegue obter uma lista enorme com dezenas de logins e senhas para a VPN da CGU, usada para acesso remoto a seus sistemas — algo necessário para quem está trabalhando de casa devido à pandemia da COVID-19.

Invasão da CGU (Imagem: Reprodução)

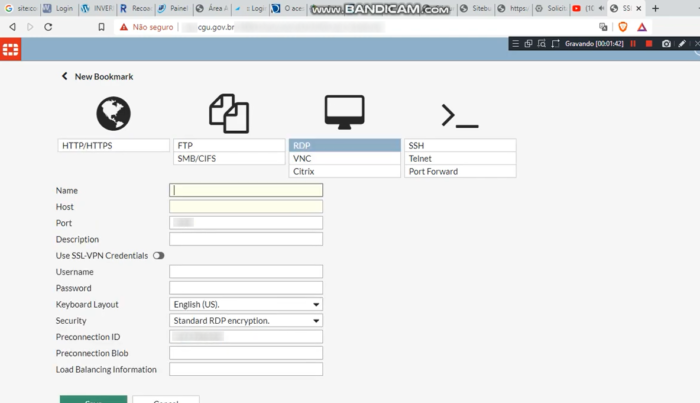

No segundo momento, o hacker abre o site da VPN no navegador Brave e a barra de endereços exibe um aviso: “Não seguro”. A página usa um certificado SSL autoassinado pela própria CGU, levando o navegador a emitir um erro de autoridade inválida; ao acessar o mesmo link através do Google Chrome, surge a mensagem “Sua conexão não é particular”.

O terceiro momento é a invasão de fato: bastou usar um dos logins e senhas para entrar no portal interno. Lá, existe a opção de configurar o RDP (Remote Desktop Protocol), usado para fazer acesso remoto a um computador.

Invasão da CGU (Imagem: Reprodução)

Vale notar que a VPN implementada pela CGU continua exibindo o erro “não seguro” até agora. A controladoria usa o FortiClient, da americana Fortinet, que oferece tutoriais em texto e em vídeo de como configurar o SSL para acesso de usuários remotos.

“Como medida imediata, a CGU adotou medidas preventivas pertinentes ao caso”, diz o órgão em nota ao Metrópoles. “Até o momento, não há indícios de comprometimento de serviços, sistemas e dados da Controladoria.”