Vazamento com 12 milhões de CPFs e CNPJs inclui dígitos de cartão de crédito

Eduzz confirma incidente de segurança; hacker vende números de celular, senhas criptografadas e números parciais de cartão

Eduzz confirma incidente de segurança; hacker vende números de celular, senhas criptografadas e números parciais de cartão

A Eduzz, plataforma de cursos online, confirmou na segunda-feira (1º) que “foi vítima de uma atividade criminosa de cibersegurança”. Desde a semana passada, um hacker está vendendo dados que teriam vindo da empresa: ele promete oferecer quase 12,5 milhões de CPFs e CNPJs com nome completo, e-mail, senha criptografada e número de celular. Além disso, existe uma lista de clientes com números parciais de cartão.

O Tecnoblog apurou que o hacker está atualmente vendendo a base de dados por US$ 20 mil – antes eram US$ 50 mil, segundo o Estadão. São 12.476.181 CPFs e CNPJs que teriam vindo da Eduzz e de empresas relacionadas (Nutror, Alumy, Blinket e Jobzz). Confirmamos que todos esses serviços utilizam o mesmo login único.

Como é de praxe, o vendedor disponibilizou uma amostra grátis para garantir que os dados são legítimos. O Tecnoblog teve acesso ao arquivo e entrou em contato com algumas das pessoas afetadas: três delas confirmam que são clientes da Eduzz, enquanto outras duas acreditam nunca ter usado serviços dessa empresa antes.

Isto é o que consta na amostra e que pode envolver 12,5 milhões de contas:

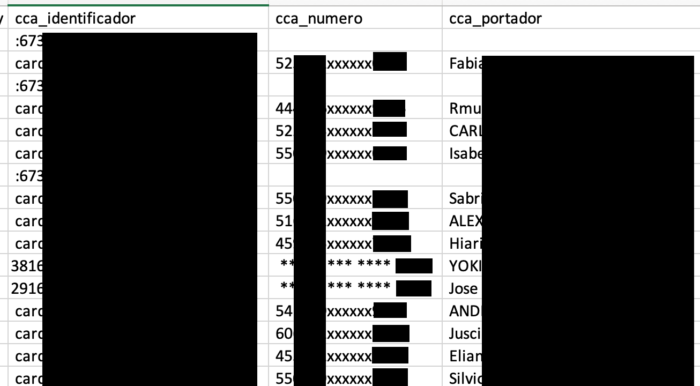

Além disso, o hacker fornece uma segunda lista com dados financeiros, mas não confirma ter números de cartão de todas as 12,5 milhões de contas acima. O total pode ser menor, caso parte dos clientes tenha escolhido outra forma de pagamento. Essa tabela inclui:

Ontem à noite, por volta das 19h30, a Eduzz enviou um e-mail para pessoas que foram afetadas pelo vazamento, avisando sobre o incidente de segurança. “As informações que supostamente foram copiadas são referentes a uma parcela limitada da base de dados e contém informações pessoais como nome, CPF, endereço e telefones”, afirma a mensagem.

A empresa também diz que não sofreu vazamento de cartões de crédito porque esses dados “ficam em posse dos nossos parceiros de pagamento, que não foram alvos do ataque”. No entanto, ela mesma confirma no e-mail que armazena “partes do cartão de crédito”. Isso seria necessário para identificação junto aos meios de pagamento.

Essas partes do cartão de crédito, segundo a Eduzz, seguem o padrão 1234 56XX XXXX 7890. Trata-se do mesmo formato que consta na amostra divulgada pelo hacker; o arquivo não inclui números completos de cartão.

A Eduzz alega que esses dados são “inúteis” porque não são o bastante para realizar pagamentos, já que faltam alguns dígitos; e porque ela não armazena o CVV, código de três dígitos que não faz parte do vazamento.

No entanto, há golpes de engenharia social que usam os quatro últimos dígitos do cartão para ganhar a confiança da vítima – um criminoso se passando por funcionário de banco, por exemplo.

Felipe Daragon, fundador da empresa de cibersegurança Syhunt, analisou o conteúdo liberado pelo hacker e explica ao Tecnoblog que de fato há o risco de que as informações de cartão sejam utilizadas por criminosos, mesmo estando incompletas. “As informações vão se juntando às de outros vazamentos e acabam por oferecer maior risco”, diz o especialista.

A Eduzz está solicitando a alguns usuários que troquem de senha. Vale notar que as senhas no vazamento estão criptografadas: para cada cliente, consta uma sequência de 40 letras e números. Essa é uma medida padrão de segurança: usa-se um algoritmo de criptografia para que, no caso de um vazamento, não seja tão fácil invadir a conta dos clientes.

Porém, o hacker afirma que a Eduzz usa o algoritmo SHA1, que é considerado “completamente inseguro” desde 2017, quando foi descoberta uma falha grave que permite descriptografar o conteúdo com relativamente pouco esforço.

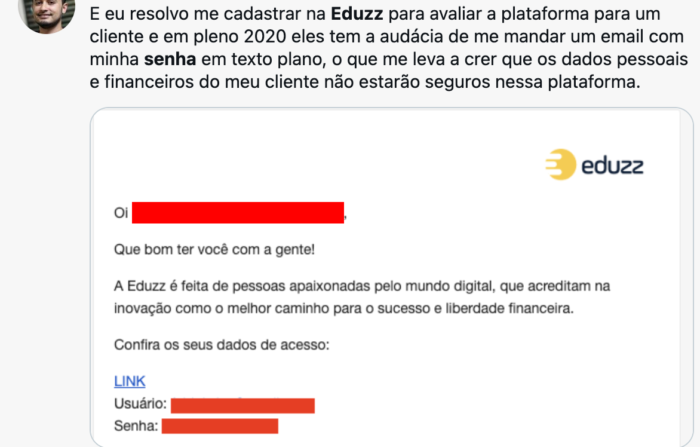

A companhia não confirma se realmente usa o SHA1, mas encontramos um tweet de julho de 2020 em que ela enviou a senha por e-mail, em texto puro, para um cliente:

“A Eduzz, através de auditoria interna e externa de segurança contratada, está analisando todas as informações e seguindo os padrões estabelecidos pela LGPD (Lei Geral de Proteção aos Dados)”, diz um comunicado no site oficial. “Informamos também que estão em andamento as investigações necessárias para o esclarecimento dos fatos e a busca de responsabilização dos autores, caso constatado alguma irregularidade.”

O Tecnoblog entrou em contato com a Eduzz, mas não obteve resposta até o momento. Abaixo, segue na íntegra o e-mail que a empresa enviou às contas afetadas pelo vazamento.

Prezando pela ética, responsabilidade e transparência que permeiam todas as nossas relações, a Eduzz comunica que foi vítima de uma atividade criminosa de cibersegurança orquestrada por grupos que atuam neste tipo de crime.

Pela apuração até o momento, as informações que supostamente foram copiadas são referentes a uma parcela limitada da base de dados e contém informações pessoais como nome, CPF, endereço e telefones.

Devido a divulgação de notícias equivocadas, cabe esclarecermos que não é possível que informações de cartão de crédito, passíveis de processamento de pagamento, tenham sido objeto do suposto ataque. Os dados de cartão de crédito transacionados pela Eduzz, ficam em posse dos nossos parceiros de pagamento, que não foram alvos do ataque.

Cabe a Eduzz armazenar partes do cartão de crédito que são utilizadas somente para identificação (9999 99XX XXXX 9999) junto aos meios de pagamento e quando solicitadas pelo titular do cartão. Além desses dados serem inúteis para processamento de quaisquer pagamentos, reforçamos que qualquer operação só é validada com a utilização do código CVV, que é de propriedade exclusiva do portador do cartão e não é sequer armazenado em nossas bases.

A Eduzz repudia veementemente essa ação e está realizando uma investigação em conjunto com consultorias especializadas em segurança da informação e atuando com times internos e externos para minimizar eventuais impactos deste acesso indevido e delituoso aos dados.

Para nós, a proteção das informações de nossos clientes, funcionários e da própria empresa é primordial.

Comunicaremos as pessoas que eventualmente sejam afetadas por esse acesso indevido e delituoso aos dados. Aproveitamos para reforçar a todos os usuários as seguintes ações e boas práticas:

- Cuidado com e-mails falsos. Certifique-se da origem dessas mensagens;

- Cuidado com solicitações de código de confirmação em aplicativos de mensagens;

- Caso receba ligação telefônica não solicitada ou de empresa a qual não mantenha relacionamento, não forneça informações. Mesmo para empresas conhecidas, tenha certeza da origem da ligação e desconfie de solicitações de novas informações ou confirmações recebidas por SMS (Golpe do Whatsapp).

- Escolha sites confiáveis: assim como se faz em lojas físicas, faça compras em lojas virtuais e de confiança;

- Verifique se o site é seguro: antes de fazer um pedido, verifique se o site conta com o ícone de um cadeado na barra de endereço do navegador;

- Não salve senhas: elas são restritas e de uso pessoal. Por isso, evite salvar suas senhas no computador;

- Altere suas senhas periodicamente e não as repita em diferentes serviços: passar muito tempo com uma única senha é um erro comum;

- Não instale softwares suspeitos: na dúvida, não instale. Programas de origem duvidosa podem estar infectados;

- Atenção aos downloads: assim como softwares, outros downloads também podem te levar a problemas;

- Cuidados com links suspeitos: mantenha a atenção redobrada antes de clicar em algo;

- Atualize seu antivírus: ele é sua defesa contra os malwares da internet;

- Fique atento aos falsos e-mails e anexos: cuidado com e-mails corrompidos ou suspeitos em sua caixa de entrada;

Qualquer dúvida ou esclarecimento, estamos a disposição através do e-mail: dpo@eduzz.com