Exclusivo: Vazamento de 223 milhões de CPFs é vendido em “promoção” por US$ 30 mil

Vazamento traz dados de endereço, telefone, score de crédito, renda, INSS e mais; hacker vende 40 lotes por US$ 750 cada

Vazamento traz dados de endereço, telefone, score de crédito, renda, INSS e mais; hacker vende 40 lotes por US$ 750 cada

O vazamento com dados de 223 milhões de CPFs e 40 milhões de CNPJs está à venda por um preço bem menor que o cobrado inicialmente, segundo apurou o Tecnoblog: são US$ 30 mil por informações como endereço, e-mail, telefone, título de eleitor, score de crédito, renda, poder aquisitivo, vínculos familiares e INSS. O incidente de segurança vem sendo investigado pela polícia.

O hacker esquematizou a venda da seguinte maneira: ele dividiu o vazamento em 40 partes; a primeira delas é enviada sem pagamento prévio. Quem estiver interessado paga US$ 750 em bitcoin, avisa por mensagem que fez o depósito, e recebe o link para baixar a parte 2. Isso é repetido sucessivamente para todos os arquivos seguintes, totalizando os US$ 30 mil.

Cada porção do vazamento traz dados de exatamente 5.593.481 CPFs e 1.004.596 CNPJs. Ao todo, são 960 GB em arquivos (96 GB quando comprimidos).

O anúncio, divulgado em um fórum pelo mesmo vendedor que havia anunciado os 223 milhões de CPFs, é intitulado “Serasa Experian Full Database”. A Serasa já negou diversas vezes que seja a fonte, apontando que não possui dados como cadastros de INSS, registros de veículos e informações do LinkedIn – todas presentes no vazamento.

“Até o momento não há nenhuma evidência de que dados tenham sido obtidos ilegalmente da Serasa”, disse a empresa em comunicado recente. “Também não há nenhuma evidência de que seus sistemas tenham sido comprometidos.”

Especialistas acreditam que o hacker obteve essas informações de diversas fontes. Ele não divulga de onde conseguiu tudo isso, mas garante que essas bases de dados são usadas “pelos maiores provedores de big data no Brasil”.

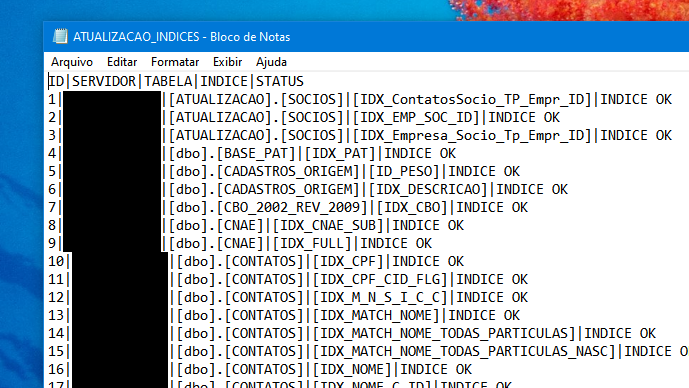

Arquivo com dados vazados cita nome de servidor SQL e tabelas (Imagem: Reprodução)

Quando o vazamento foi anunciado em janeiro, havia uma escala de preço: um pacote com cem CPFs custava US$ 100; quem levasse duas mil unidades pagava proporcionalmente menos (US$ 500); e quem comprasse dados de vinte mil pessoas pagava US$ 2 mil. Com isso, a Folha estimou que o hacker poderia faturar cerca de US$ 15 milhões.

Por que agora ele está cobrando US$ 30 mil? Há fortes indícios de que os dados são mesmo legítimos, e os compradores poderão testar isso, já que a parte 1 do vazamento é uma amostra “grátis”: o comprador não precisa pagar por ela imediatamente, mas o valor será cobrado para liberar a última parte (de número 40).

No arquivo “grátis”, o comprador poderá verificar se os dados dos 5,5 milhões de CPFs, organizados sequencialmente, realmente são válidos. Se houvesse informações falsas, isso iria prejudicar o vendedor, que não ganharia nenhum centavo.

Então o que pode ter derrubado o preço? Ainda há poucas informações sobre isso, mas o Tecnoblog apurou que o megavazamento atraiu o interesse de outros hackers e pesquisadores de segurança, e eles teriam conseguido obter o arquivo completo.

CPF (Imagem: Emerson Alecrim/Tecnoblog)

O hacker teve um pouco mais de dificuldade em vender o vazamento depois que caiu na mira do STF (Supremo Tribunal Federal). O ministro Alexandre de Moraes determinou no início de fevereiro que quatro links relacionados ao assunto fossem derrubados, incluindo o tópico de fórum que vendia a base de dados; ele também deveria ser retirado do Google, Bing e outros serviços de busca.

Nada disso aconteceu – o link em si funciona até hoje e ainda aparece em resultados de pesquisa – mas o tópico foi apagado. O último post público do vendedor no fórum em questão é de 18 de janeiro.

A ANPD (Autoridade Nacional de Proteção de Dados) está investigando o vazamento de 223 milhões de CPFs. A Polícia Federal, por sua vez, também apura o incidente sob ordem do STF.

Como detalhou o Tecnoblog com exclusividade, estas são as categorias presentes no vazamento de CPFs e CNPJs:

| Categorias no vazamento de CPFs | Categorias no vazamento de CNPJs |

| – básico (nome, CPF, gênero, data de nascimento, nome do pai, nome da mãe)

– estado civil – vínculo familiar – telefone – endereço – domicílios – escolaridade – universitários (nome da faculdade, curso, ano de entrada e ano de conclusão) – ocupação – emprego – salário – renda – classe social – poder aquisitivo – Bolsa Família – título de eleitor – RG – FGTS – CNS (Cartão Nacional de Saúde) – NIS (Número de Identificação Social) – PIS/PASEP – INSS – IRPF (imposto de renda) – Receita Federal – score de crédito – devedores – cheques sem fundos – Mosaic – afinidade – modelo analítico (prevê chance de consumidor ter afinidade para comprar um produto ou serviço) – fotos de rostos – LinkedIn (número ID e URL de acesso do perfil) – empresarial (nome do sócio, participação, razão social etc.) – servidores públicos – conselhos (pessoas que prestam consultoria no âmbito público ou privado) – óbitos |

– básico (CNPJ, razão social, nome fantasia, inscrição etc.)

– telefone – endereço – empresarial (nome e CPF dos sócios, participação) – natureza jurídica (sociedade anônima, empresário individual etc.) – representante legal – classe de operação – valor do capital social – Simples Nacional e SIMEI – Receita Federal – Sintegra – CNAE – Mosaic – score de crédito – cheques sem fundos – devedores |