Atualize seu Flash: falha de segurança permite roubo de dados

Apareceu alguma janelinha aí informando sobre uma atualização do Flash? Se sim, evite fechar o aviso como você já fez várias vezes (eu sei!) e instale a nova versão do plugin imediatamente. Uma prova de conceito mostra que é possível modificar um arquivo do Flash para enviar requisições a páginas comprometidas, resultando em um potencial roubo de dados sensíveis do usuário.

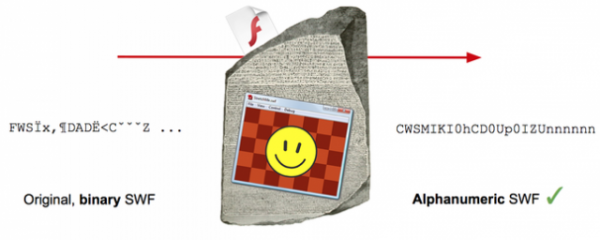

O problema foi exposto por Michele Spagnuolo, engenheiro de segurança da informação do Google, em seu blog pessoal. A prova de conceito, chamada Rosetta Flash, tornaria possível converter qualquer arquivo binário do Flash para um arquivo malicioso composto apenas por letras e números. Esse arquivo é capaz de usar o Flash do navegador do usuário para acessar cookies e outros dados armazenados por sites que usam o JSONP, uma técnica que permite a comunicação de dados entre diferentes servidores.

Com acesso aos cookies, o arquivo malicioso pode enviar requisições a uma página comprometida como se você estivesse fazendo as tais requisições. Ou seja, um criminoso poderia ter acesso a dados sensíveis, o que em condições normais só seria possível com a sua senha em mãos. Esse problema já era conhecido, mas ninguém nunca ligou muito para ele porque não havia ferramentas conhecidas capazes de realizar a conversão do arquivo Flash.

Ainda vai demorar para que todos os usuários instalem a nova versão do Flash, portanto, Spagnuolo sugeriu uma correção a ser realizada nos próprios serviços web, para que a brecha não possa ser explorada. Os serviços do Google já ganharam a correção para bloquear a falha. Twitter, Instagram, Tumblr e eBay também permitiam a exploração da vulnerabilidade, e foram notificados do problema.

Mas se você não quer esperar os serviços fazerem suas próprias correções, é bom atualizar o plugin do Flash no seu computador. Chrome e Internet Explorer 10 ou superior possuem embutido o plugin do Flash, então você não precisa fazer nada: basta instalar as correções distribuídas por Google e Microsoft. Se você usa Firefox, Safari ou outro navegador, acesse esta página da Adobe e baixe a nova versão.

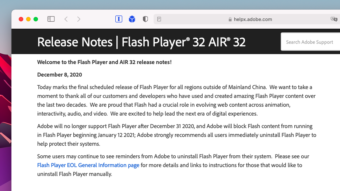

Você pode verificar qual é a versão do seu Flash nesta página da Adobe. A versão que corrige o problema é a 14.0.0.145 para Windows e OS X ou a 11.2.202.394 para Linux (a Adobe descontinuou o Flash para Linux, mas continua oferecendo atualizações de segurança) — o novo Flash faz verificações de segurança adicionais para impedir as requisições maliciosas. A falha descoberta foi classificada pela Adobe como prioridade 1, a pior possível.

Com informações: Ars Technica.