Um dos maiores ataques DDoS da história foi feito com câmeras de segurança

INTERNET DAS COISAS, BABY!

INTERNET DAS COISAS, BABY!

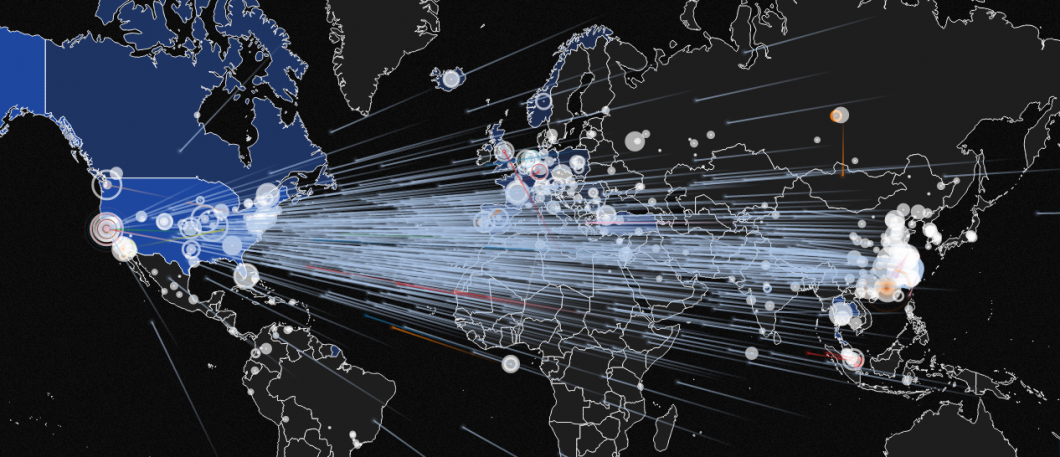

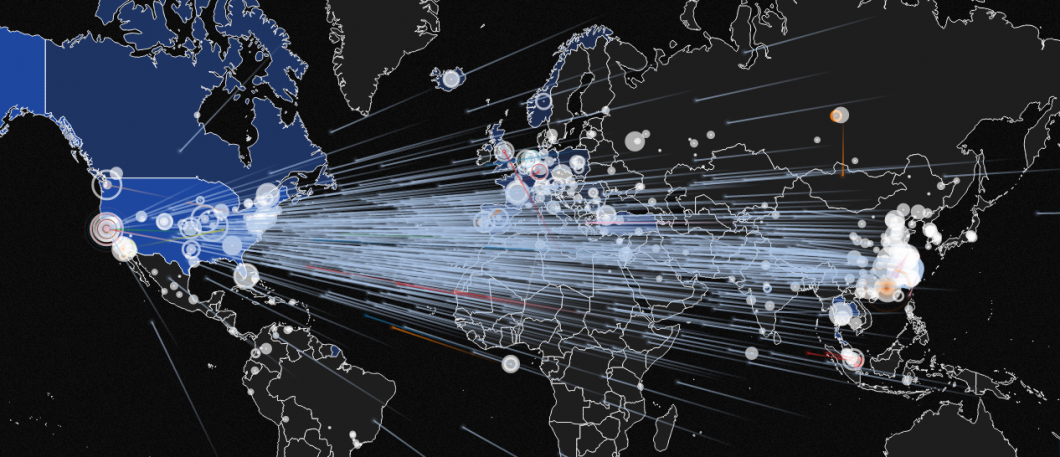

Sinal dos tempos: lembra quando se falava de computador zumbi? Por meio de malwares, hackers tomavam o controle das máquinas das vítimas e podiam, por exemplo, disparar ataques de negação de serviço para derrubar servidores na internet. Pois bem: um dos maiores DDoS da história aconteceu este mês… com câmeras de segurança.

O KrebsOnSecurity, mesmo blog que teve acesso a documentos vazados do vDOS, serviço que cobrava para fazer ataques DDoS e teve seus donos presos em Israel, sofreu um ataque de 620 Gb/s no dia 20 de setembro. O pesquisador de segurança Brian Krebs encontrou indícios de que a botnet era formada por câmeras de segurança, roteadores e gravadores de vídeo (DVR) vulneráveis.

Como o blog de Krebs é protegido pela Akamai, a página não chegou a sair do ar, mas o tráfego de 620 Gb/s é absurdo mesmo para quem tem o costume de lidar com ataques de negação — até então, o maior DDoS que os engenheiros da Akamai tinham mitigado era de 363 Gb/s. Eu nem sei se minha operadora de banda larga tem essa velocidade disponível para todos os clientes somados, mas imagino que não.

Mas se você acha que 620 Gb/s é muita coisa, o que dizer de um DDoS na casa dos terabits? Foi o que aconteceu com a OVH, empresa francesa de nuvem. O fundador Octave Klaba relatou que, no dia 19 de setembro, sofreu alguns ataques em sua rede; o maior deles atingiu 1,1 Tb/s (!) e houve outro em seguida, de 901 Gb/s. Ele explicou depois ao Ars Technica que o DDoS foi realizado por câmeras conectadas.

Segundo Klaba, a botnet que atacou a OVH é formada por mais de 145 mil câmeras e DVRs, cada uma capaz de gerar tráfego de 1 a 30 Mb/s. Em uma estimativa rápida, ele diz que essa botnet pode ter capacidade acima de 1,5 terabit por segundo — então é só questão de tempo até sabermos de outro ataque gigantesco por aí.

Números assustadores à parte, esses ataques DDoS deixam bem claro que a era da internet das coisas pode ser uma enorme dor de cabeça se as empresas não pensarem na segurança desses dispositivos, como já comentamos no Tecnocast 009. O pior é que não existe um jeito simples e fácil de descobrir se o seu roteador, câmera ou outra “coisa” conectada está rodando um software vulnerável ou fazendo parte de uma botnet.

E especialmente no Brasil, não seria muito legal ter minha conexão bloqueada depois de saber que minha franquia de dados foi inteira gasta com ataque de negação a um serviço aleatório. Será que meu fogão de 2030 vai receber atualizações de segurança regularmente?