Malware difícil de detectar está infectando bancos e operadoras, inclusive no Brasil

Um malware bem difícil de detectar, descoberto pela Kaspersky Lab, está causando dores de cabeça para bancos, operadoras e até mesmo aos próprios pesquisadores. Essa insegurança se deve ao tipo do malware, pouco comum, que infecta os sistemas sem estar em um arquivo específico, tornando o reconhecimento mais complicado.

As primeiras evidências começaram a aparecer no final do ano passado, quando a equipe de segurança de um banco achou uma cópia de um software de testes na memória física de um servidor. Sim, estranhamente, o malware não infectou um arquivo comum, mas conseguiu se esconder num componente físico.

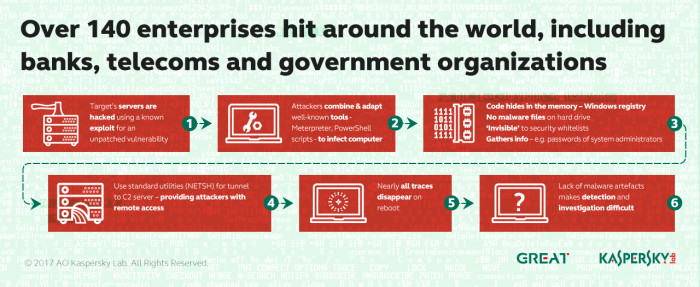

A imagem acima explica detalhadamente a forma de infecção. Alguns scripts de injeção são modificados para infectar a memória de servidores pelo PowerShell, o framework da Microsoft para automação de tarefas. Depois de infectado, o malware ainda enviava os dados para servidores controlados pelos hackers.

Além de ficar bem escondido, o malware é quase indetectável, já que os traços do ataque são muito difíceis de serem recuperados depois que a máquina é reiniciada. Ele foi descoberto pelos pesquisadores da Kaspersky antes de agir em um servidor, o que facilitou o reconhecimento pelo fato das evidências estarem intactas. Como aponta o Ars Technica, a vulnerabilidade foi explorada para roubar senhas de administração e para controle remoto do servidor.

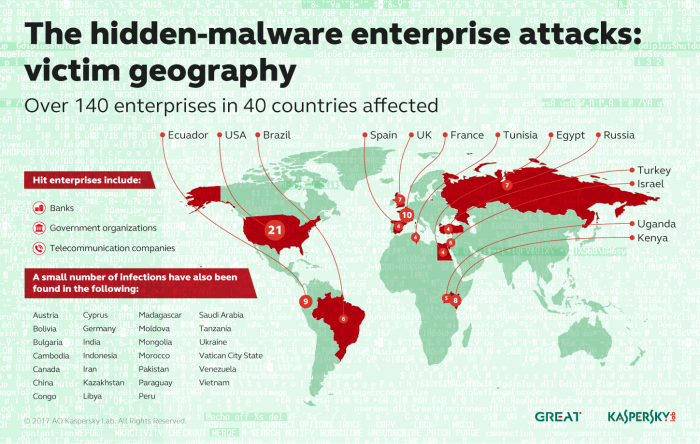

O impacto do ataque se estende ao redor do mundo, inclusive ao Brasil. Por aqui, foram seis companhias afetadas, menos que nos Estados Unidos (21), França (10) e Reino Unido (7). Segundo os pesquisadores da Kaspersky, são mais de 40 países e 140 empresas atacadas. No entanto, como a vulnerabilidade é difícil de ser detectada, imagina-se que o número de vítimas seja ainda maior.

Kurt Baumgartner, em entrevista ao Ars Technica, frisa que os mais afetados são os bancos. Segundo ele, os bancos não estão totalmente preparados para lidar com casos mais novos como esses, e acabam sendo os principais alvos. Além de roubar senhas, segundo Baumgartner, é possível até sacar dinheiro de caixas eletrônicos (!).

Ainda não se sabe quem está por trás dos ataques, se é algo coordenado ou feito por vários hackers diferentes que acabaram explorando essa técnica. São vários incidentes diferentes que têm um denominador comum, a forma de infecção. Pelo fato do malware não estar em algum arquivo e os domínios usados para executar os comandos não fazerem parte de nenhum whois detectável, é quase impossível ter precisão ao identificar os hackers.

Por ora, não há informações de como consertar o problema (pois é) ou se as empresas afetadas já tomaram alguma medida. Você pode conferir todas as informações técnicas sobre a vulnerabilidade descoberta aqui no blog da Kaspersky.