Pesquisadores de segurança da Check Point divulgaram nesta quarta-feira (15) uma vulnerabilidade nas versões web do WhatsApp e Telegram que permitia sequestrar contas e ter acesso aos históricos de conversas das vítimas. A brecha foi descoberta no dia 7 de março, e ambos os aplicativos de mensagens já corrigiram as falhas.

Como isso era possível? Tanto o WhatsApp quanto o Telegram possuem criptografia de ponta a ponta (no caso do Telegram, apenas no chat secreto), o que impede terceiros de interceptarem sua conexão para visualizar as mensagens. O problema é que as versões web desses aplicativos podiam executar códigos maliciosos escondidos em arquivos aparentemente inocentes, mas que davam acesso aos seus dados armazenados localmente.

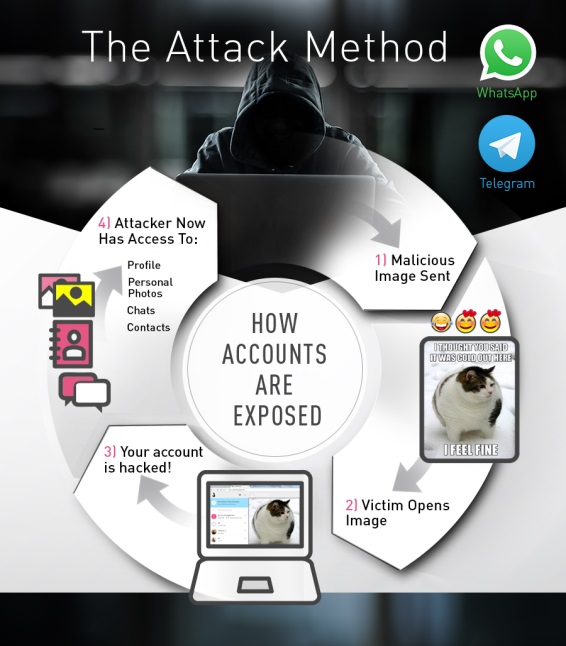

Em tese, bastava que uma pessoa mal-intencionada enviasse um arquivo malicioso para a vítima, que então abriria o documento e teria sua conta sequestrada. Esse arquivo iria aparecer como uma imagem na versão web do WhatsApp, mas na verdade direcionaria o usuário para uma página HTML com malware. O The Verge nota que, como o usuário precisa abrir o arquivo, a técnica não pode ser utilizada para vigilância em massa — não era assim que a CIA podia te monitorar.

Segundo a Check Point, a vulnerabilidade “permitiria que os invasores assumissem completamente as contas dos usuários em qualquer navegador e acessassem as conversas particulares e em grupo das vítimas, além de fotos, vídeos, listas de contatos, outros arquivos compartilhados e mais”. Seria possível “baixar suas fotos e/ou publicá-las online, enviar mensagens em seu nome, exigir resgate e até mesmo assumir contas de seus amigos”.

No caso do Telegram, a falha era mais difícil de ser explorada. Como nota Pavel Durov, do Telegram, era preciso receber um vídeo, tocar em “Reproduzir”, clicar com o botão direito e escolher “abrir em uma nova aba” no Chrome.

Era possível explorar a falha especialmente porque tanto o WhatsApp quanto o Telegram não validavam as mensagens antes de enviá-las de forma criptografada, ou seja, eles não “enxergavam” o conteúdo e portanto não podiam impedir que o conteúdo malicioso se espalhasse. Depois da descoberta, ambos os mensageiros passaram a validar os dados compartilhados pelos usuários antes da criptografia.

Os detalhes técnicos da falha estão no blog da Check Point. Para garantir que você não seja afetado pela vulnerabilidade, basta atualizar a página do WhatsApp Web ou Telegram Web, e você já estará acessando as versões corrigidas.

Atualizado às 18h11 com comentários do Telegram.

![Como usar o Telegram no PC [Windows, macOS e Linux]](https://files.tecnoblog.net/wp-content/uploads/2019/06/telegram-001-340x191.jpg)

![Como acessar a nuvem do Telegram [O que tem lá?]](https://files.tecnoblog.net/wp-content/uploads/2021/01/modo-lento-telegram-340x191.jpg)

![Como ficar invisível no Telegram [Modo Batman]](https://files.tecnoblog.net/wp-content/uploads/2021/03/como-ficar-invisivel-no-telegram-340x191.jpg)

![Como ocultar seu contato no Telegram [esconder telefone]](https://files.tecnoblog.net/wp-content/uploads/2021/01/como-saber-se-uma-pessoa-tem-telegram-340x191.jpg)

![Como funciona o Telegram [segurança e privacidade]](https://files.tecnoblog.net/wp-content/uploads/2018/11/christian-wiediger-606395-unsplash-340x191.jpg)

![Como sair do spam do Telegram [Banimento]](https://files.tecnoblog.net/wp-content/uploads/2021/01/Como-sair-do-spam-do-Telegram-Banimento-christian-wiediger-unsplash-340x191.jpg)