WhatsApp lança extensão que alerta usuário se versão web for hackeada

Code Verify é uma extensão para Chrome, Edge e Firefox (em breve) que alerta usuário se WhatsApp Web for adulterado

Code Verify é uma extensão para Chrome, Edge e Firefox (em breve) que alerta usuário se WhatsApp Web for adulterado

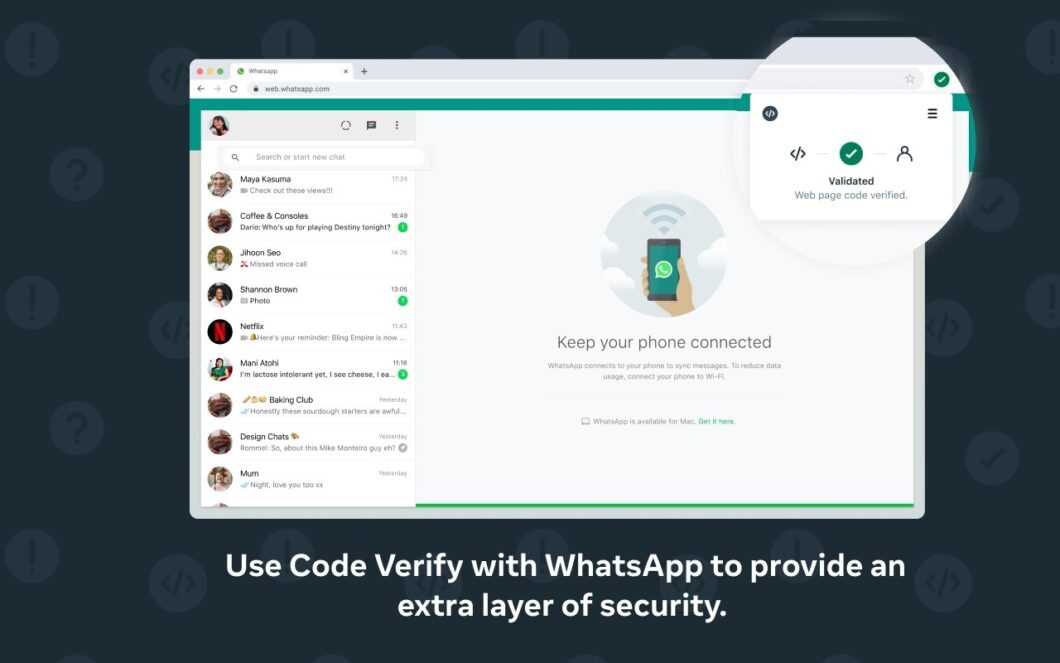

Boas novas para quem usa o WhatsApp Web: nesta semana, a Meta (dona do serviço) anunciou o Code Verify, extensão para Chrome, Edge e Firefox que checa se a versão para navegador do mensageiro sofreu adulteração. Essa é uma forma de prevenir espionagem, por exemplo. A parte mais inusitada é esta: a proteção foi desenvolvida em parceria com a Cloudflare.

A própria Meta (outrora, Facebook) admite que o WhatsApp Web não conta com os mesmos controles de segurança existentes nas versões do serviço para Android e iOS.

De acordo com a companhia, as lojas de apps revisam e aprovam cada aplicativo publicado ou atualização de software liberada, o que diminui sensivelmente o risco de essas ferramentas sofrerem adulteração.

Na comparação com uma plataforma móvel, um navegador é um ambiente muito menos controlado. Nele, é mais difícil assegurar que uma extensão, por exemplo, não irá modificar o funcionamento do WhatsApp Web (ou de qualquer outro serviço web).

A Cloudflare afirma que foi procurada pela Meta para elevar o nível de proteção do WhatsApp Web. O motivo? A própria Cloudflare explica:

Com o uso do WhatsApp no navegador aumentando e o número crescente de usuários em risco — incluindo jornalistas, ativistas e defensores de direitos humanos —, o WhatsApp queria adotar medidas para fornecer garantias aos usuários baseados em navegador.

É difícil assegurar que o código-fonte do WhatsApp Web não será adulterado para fins maliciosos ao ser carregado no navegador; por outro lado, uma checagem pode ser implementada para alertar o usuário de que alguma coisa ali não está certa. É justamente essa a abordagem do Code Verify.

Basicamente, o Code Verify faz uma comparação de hashes (sequências de caracteres geradas a partir de cálculos matemáticos).

Funciona assim: quando o usuário abre o WhatsApp Web, o Code Verify verifica o hash do código-fonte carregado no navegador e o compara com o hash armazenado nos servidores da Cloudflare; se os hashes forem iguais, está tudo certo; se forem diferentes, alguma adulteração aconteceu (qualquer modificação no código, por menor que seja, gerará um hash diferente).

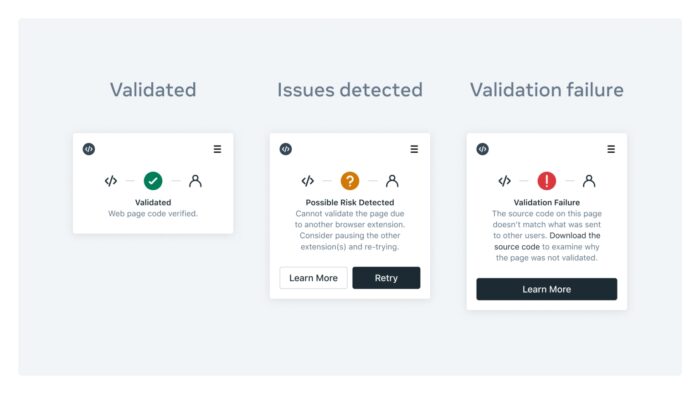

Intuitivo, o Code Verify gera três tipos de avisos: “validado”, “possível risco detectado” e “falha na validação”. Obviamente, os dois últimos indicam que algo está errado.

O problema pode ser causado por uma extensão que, por falha, alterou o funcionamento da página ou, de fato, evidenciar algum perigo, como a ação de um malware que captura dados do usuário. É por isso que, em caso de alerta pelo Code Verify, é recomendável não usar o WhatsApp Web até o problema ser conferido.

Esse método funcionará mesmo se o WhatsApp Web for atualizado. Isso porque, ao publicar a versão mais recente de suas bibliotecas JavaScript em seus servidores, o WhatsApp também colocará o hash correspondente no endpoint de auditoria da Cloudflare. Isso é importante porque o WhatsApp Web sempre busca as bibliotecas mais recentes.

Comparar hashes não é uma solução nova. Esse tipo de mecanismo é usado há anos por desenvolvedores que querem garantir que o usuário está baixando um software legítimo, por exemplo. O que torna o Code Verify interessante é o fato de essa checagem ser feita automaticamente.

Mas, como você já sabe, o WhatsApp Web não faz isso sozinho. É preciso que o Code Verify seja instalado no navegador. Eis os links:

A versão para Firefox está prometida para breve.

Mais um detalhe: o Code Verify tem código-fonte aberto.