Microsoft é o novo alvo dos hackers do ConecteSUS com vazamento de 37 GB

Entre dados da Microsoft supostamente capturados pelos hackers do Lapsus$ Group estariam códigos-fonte do Bing e da Cortana

Entre dados da Microsoft supostamente capturados pelos hackers do Lapsus$ Group estariam códigos-fonte do Bing e da Cortana

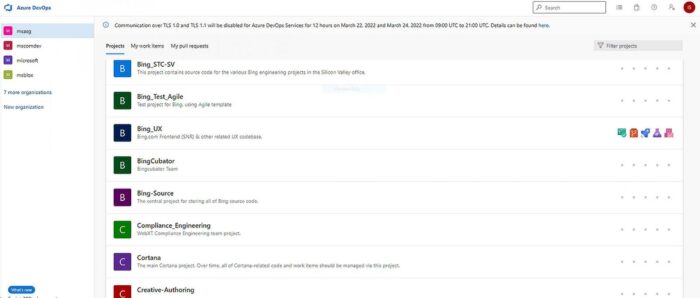

São fortes os sinais de que a Microsoft se tornou o mais recente alvo do Lapsus$ Group. No último domingo (20), os hackers do grupo divulgaram capturas de tela em seu canal no Telegram que indicam que eles invadiram um servidor Azure DevOps que contém códigos-fonte de vários serviços da companhia, incluindo Bing e Cortana.

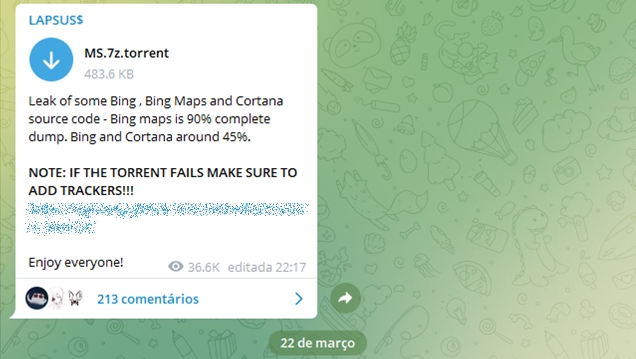

A situação ficou pior na noite de segunda-feira, quando o Lapsus$ Group divulgou o torrent de um arquivo com 9 GB contendo códigos-fonte de mais de 250 projetos supostamente pertencentes à Microsoft.

O Lapsus$ afirma que o pacote contém 90% do código-fonte do Bing Maps e quase 45% dos códigos do Bing e da Cortana. Capturas de tela também mostram referências a pacotes como mscomdev e msblox, o que sugere que os invasores também tiveram acesso a repositórios internos da empresa.

9 GB de dados é muita coisa, certo? Mas fica pior: esse é o tamanho do arquivo compactado. O BleepingComputer teve acesso ao torrent e constatou que, quando descompactado, o pacote tem aproximadamente 37 GB de códigos-fonte.

Especialistas em segurança que analisaram os arquivos supostamente vazados apontaram que os códigos parecem ser legítimos, ou seja, devem mesmo pertencer à Microsoft.

Essa possibilidade ganhou força após os analistas encontrarem no pacote emails e documentações que engenheiros da companhia teriam usado para publicar aplicativos móveis.

A essa altura, você já deve ter percebido que o problema é grave. Se o vazamento de dados for confirmado, a Microsoft poderá ter que lidar com consequências seríssimas, incluindo o risco de comprometimento da segurança de alguns de seus serviços ou softwares.

Ao BleepingComputer, a companhia informou apenas que está ciente das alegações e que está investigando o problema.

A atuação do Lapsus$ Group tem chamado a atenção, por vários motivos. Para começar, o grupo parece ter foco em grandes organizações, sejam elas públicas ou privadas.

No Brasil, por exemplo, o Lapsus$ assumiu o ataque aos sistemas do Ministério da Saúde que acabaram deixando o serviço ConecteSUS inacessível por quase duas semanas no final de 2021.

O grupo também vazou dados da Nvidia no começo deste mês e, dias depois, fez o mesmo com a Samsung. Companhias como Mercado Livre, Claro e Ubisoft estariam entre as demais vítimas do Lapsus$.

Também causa alguma surpresa as requisições feitas pelos invasores. Nem sempre eles pedem dinheiro para não vazar dados. No caso da Nvidia, por exemplo, o grupo exigiu que os drivers das placas de vídeo GeForce se tornassem abertos e que o limitador de mineração de Ethereum fosse removido da série RTX 3000.

A Nvidia não atendeu às exigências. Como consequência, mais dados da companhia vazaram.

Com relação ao suposto vazamento de códigos da Microsoft, até o momento, não há informação de que o grupo tenha feito exigências à empresa.

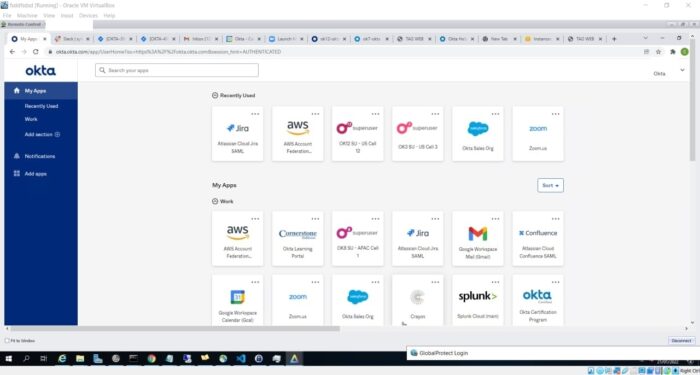

A Okta, empresa que oferece serviços de autenticação para milhares de organizações, também pode ter sido um alvo recente do Lapsus$ Group. No Telegram, o grupo afirma ter tido acesso com privilégios de administrador aos sistemas da companhia por quase dois meses.

O Lapsus$ também afirma que preferiu não capturar dados da Okta, mas, em vez disso, se focou em acessar informações dos clientes da empresa. O grupo chegou a divulgar capturas de tela que teriam relação com alguns desses clientes.

Considerando que a Okta oferece uma plataforma de autenticação com mais de 15 mil clientes ao redor do mundo, existe até a possibilidade de o acesso aos sistemas da Okta ter facilitado ataques a outras organizações.

Mas, ao The Verge, a Okta informou não ter encontrado evidências de um ataque aos sistemas, exceto por uma tentativa de comprometimento da conta de um de seus engenheiros de suporte no final de janeiro, ação que, ainda de acordo com a companhia, foi mitigada.