Como é fácil encontrar os seus dados e aplicar golpes de phishing

Descubra como os hackers utilizam métodos simples para encontrar seus dados pessoais, e com eles, aplicar golpes de phishing

Descubra como os hackers utilizam métodos simples para encontrar seus dados pessoais, e com eles, aplicar golpes de phishing

Os golpes de phishing estão se tornando cada vez mais populares, e o Brasil é o campeão da categoria: em 2018, pelo menos nove pessoas tiveram seus dados roubados por segundo. E o que muita gente não sabe, é que encontrar informações pessoais a seu respeito na internet é muito fácil, mesmo para quem não é hacker.

O phishing é um tipo de golpe em que um site, e-mail, app ou serviço tenta enganar o usuário, se passando por órgãos reais, de forma a coletar dados e informações pessoais e extremamente sensíveis, como número e senhas do cartão de crédito, número e senhas de contas bancárias, números do RG, CPF e outros documentos, e etc.

O termo é uma corruptela do verbo “pescar” em inglês (“fishing“), por descrever o modo geral de abordagem: os falsários lançam uma “isca” falsa, esperando que o usuário incauto “morda o anzol”.

Entre as variações, o spear phishing é o mais comum: este é geralmente o ataque voltado a um indivíduo ou empresa específicos, através de um e-mail, aparentemente de uma fonte confiável, que redireciona o usuário para um site geralmente se passando por um autêntico, que solicita os dados sensíveis. Por isso o “spear” (lança), onde só é possível pescar um peixe por vez.

Depende do tipo do dado, mas no geral é muito simples, por um simples motivo: a maioria dos usuários fornece tais informações o tempo todo. Segundo a Kaspersky, há uma série de métodos de golpes de phishing, dos mais simples aos mais complexos, que até um leigo pode utilizar para conseguir os dados que deseja.

Vejamos alguns exemplos:

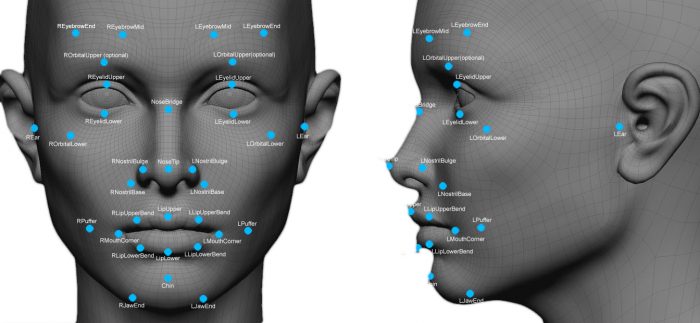

1. Rosto

O reconhecimento facial é um dos métodos mais complicados. Primeiro, o atacante precisaria de uma imagem real do alvo (em geral, as vítimas são executivos de grandes empresas), e de posse dela, utilizaria softwares privados para encontrar correspondências em redes sociais.

Um deles é o FindFace, voltado a soluções de segurança.

2. Nome e/ou sobrenome

Este é o golpe de phishing mais básico. Tendo em mãos o nome e/ou sobrenome do alvo, rodar uma busca atrás de informações do mesmo pelo Google Search se torna muito mais simples. Claro, a eficácia desse método depende de quão comum é o nome (por exemplo, “José da Silva” não é muito promissor), e se o indivíduo possui presença na internet.

3. Número do telefone celular

Este é um dos golpes de phishing mais eficientes no Brasil, visto que todo número só de celular está ligado ao CPF do usuário. Como muita gente não se importa com o número em si, pois é fácil trocar, as pessoas costumam compartilha-lo pelas redes sociais, abrindo caminho para ligações e mensagens SMS falsas.

Quer um exemplo? Entre no Twitter e faça uma busca pela frase “anota meu cel“.

4. Endereço de e-mail

Da mesma forma que o número do celular, costumamos compartilhar nossos endereços de e-mail, mesmo os reservados a comunicações comerciais, com quase todo mundo, ou os divulgamos abertamente na rede. Com um deles em mãos, um hacker pode facilmente mandar mensagens falsas, tentando direciona-lo a sites maliciosos.

5. Nome de usuário

Ferramentas online, como o Namech_k e o Knowem realizam buscas por nomes de usuários na internet, atrás de correspondências em diversos serviços. Assim, se um hacker sabe seu nome de usuário em uma plataforma, ele poderá rastrea-lo em outros, a fim de jogar mais iscas falsas para você morder ao menos uma delas.

1. Verifique o e-mail

É básico, mas sempre cheque o endereço de e-mail do remetente. Se ele contar com caracteres ou expressões estranhas, não clique em nada;

2. Não clique em links suspeitos

Isso vale para links enviados por e-mail, redes sociais ou mensagens SMS; evite clicar em qualquer coisa, e sempre cheque as fontes oficiais antes de tomar qualquer decisão. Em geral, bancos e instituições financeiras nunca pedem dados por telefone ou meios eletrônicos;

3. Utilize ferramentas de segurança

Antivírus, firewalls e outros softwares oferecem bloqueios contra phishing, e sempre são atualizados com novos sites e apps identificados como maliciosos.