130 repositórios de código do Dropbox são roubados em ataque de phishing

Graças a email falso enviado a funcionários, invasor conseguiu acessar uma das contas do Dropbox no GitHub e capturar códigos

Graças a email falso enviado a funcionários, invasor conseguiu acessar uma das contas do Dropbox no GitHub e capturar códigos

A maioria das organizações prefere manter o máximo possível de sigilo diante de um ataque hacker ou algo do tipo. Com o Dropbox foi diferente. A companhia começou o mês de novembro reconhecendo uma invasão que resultou na captura de 130 de seus repositórios privados no GitHub.

De acordo com o Dropbox, a ação foi identificada em 14 de outubro deste ano, quando o GitHub alertou a empresa sobre atividades suspeitas em seus repositórios (ambientes online que armazenam e controlam versões de código-fonte de projetos).

Após uma investigação rigorosa, os especialistas em segurança do Dropbox confirmaram que uma de suas contas no GitHub foi acessada indevidamente no dia anterior.

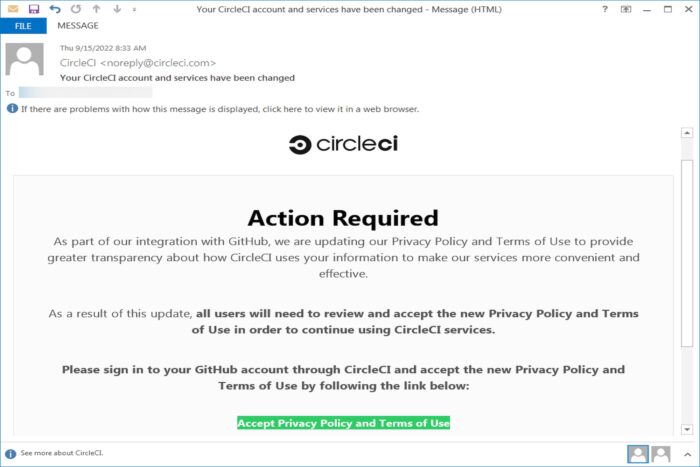

Se voltarmos um pouco no tempo, descobriremos que, em setembro, o GitHub alertou para uma campanha de phishing que visava roubar dados de login e até códigos de autenticação em dois passos. Essa ação alvejava usuários da plataforma de integração CircleCI.

Pois bem, a invasão aos repositórios do Dropbox teve como base justamente um agente que, se passando por um representante do CircleCI, conseguiu acessar uma das contas da empresa no GitHub.

A ação foi executada a partir de emails que instruíam desenvolvedores do Dropbox a fazer login em uma página falsa do CircleCI. Algumas dessas mensagens foram barradas, mas outras chegaram ao destinatários.

Pelo menos um dos funcionários não percebeu a cilada e, usando sua chave de autenticação por hardware, passou um senha de uso único (OTP, na sigla em inglês) para os invasores.

Na sequência, a conta em questão no GitHub foi invadida. O Dropbox calcula que pelo menos 130 de seus repositórios foram capturados em razão do acesso indevido.

Em sua nota a respeito do incidente, o Dropbox explica que o vazamento não incluiu o código-fonte de seus aplicativos principais ou de sua infraestrutura. “O acesso a esses repositórios é ainda mais limitado e estritamente controlado”, complementa a empresa.

Os repositórios comprometidos têm bibliotecas externas adaptadas para projetos internos, protótipos e algumas ferramentas usadas pelo time de segurança, basicamente.

Credenciais de funcionários, chaves de APIs, além de listas com alguns milhares de nomes e endereços de email de funcionários e clientes também foram comprometidos (mas não o acesso a essas contas em si).

A companhia explica que nenhum conteúdo, senha ou informação de pagamento de usuários foi incluído no vazamento, no entanto.

É claro que uma constatação como essa preocupa, ainda mais em um serviço que se propõe justamente a guardar dados de modo sigiloso. É por isso que o Dropbox se desculpou pelo incidente e prometeu providências.

A mais importante delas consiste em acelerar a adoção do WebAuthn. Esse é o nome de um padrão que permite acesso a serviços por meio de uma chave USB, um aplicativo específico ou um leitor de impressões digitais, por exemplo.

O episódio também serve de alerta geral sobre a importância do uso de mecanismos adicionais de segurança e campanhas de orientação contra phishing. O fato de um ou mais desenvolvedores do Dropbox terem caído na cilada deixa claro que ninguém está imune ao problema.