A botnet que gerou caos no ano passado foi feita para derrubar servidores de Minecraft

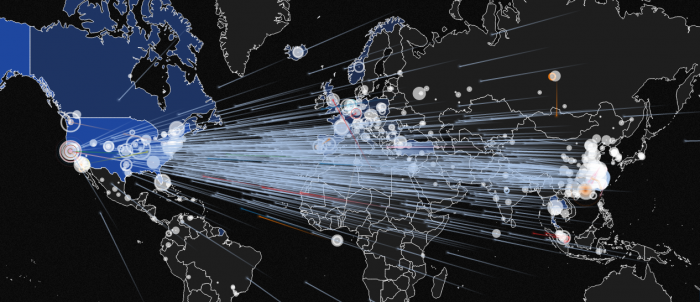

No ano passado, uma botnet foi usada para derrubar grandes serviços como a PlayStation Network, Spotify, Twitter e PayPal. A Mirai controlava mais de 300 mil dispositivos, incluindo câmeras de segurança e roteadores, para direcionar tráfego em ataques DDoS.

O FBI descobriu os responsáveis pela botnet: três rapazes que criaram a ferramenta para, inicialmente, ganhar dinheiro com Minecraft.

Paras Jha, de 21 anos; Josiah White, 20; e Dalton Norman, 21, se declararam culpados na corte federal dos EUA sobre acusações envolvendo a Mirai.

Como explica a Wired, eles confessam que a botnet foi criada para derrubar servidores de Minecraft. O modo multiplayer do jogo não é centralizado: você pode entrar em servidores diferentes, e pagar dinheiro de verdade para alugar “espaço” e para adquirir itens virtuais.

Há quem lance ataques DDoS nos servidores da concorrência para atrair clientes e lucrar com isso. Da mesma forma, existem serviços de proteção contra DDoS especializados em Minecraft.

Assim, a botnet Mirai mirou em um serviço chamado VAC, uma das principais ferramentas para mitigar DDoS no Minecraft. Ele é operado pelo provedor de internet francês OVH — que, em setembro do ano passado, sofreu um dos maiores ataques da história. O tráfego chegou a picos de 1,1 terabit por segundo.

Pouco tempo depois, a ProxyPipe.com — empresa em San Francisco que também oferece proteção para servidores de Minecraft — também foi atacada. Então, os criadores da Mirai divulgaram o código-fonte da botnet para desviarem suspeitas caso fossem pegos.

Foi aí que ocorreu o ataque à DNS da Dyn, usada pela PSN, Netflix, Amazon, Spotify e muitos outros. Esses serviços ficaram muito lentos ou saíram do ar na época. Vale notar que os três rapazes não estiveram envolvidos nesse caso; a investigação do FBI continua.

Ninguém sabia o motivo do ataque; ele só deixou claro como os dispositivos na internet das coisas são muito inseguros — câmeras de segurança eram invadidas minutos após se conectarem à rede. O Brasil foi um dos países com mais infecções pelo malware da Mirai.

Para encontrar os responsáveis, o FBI rastreou as conexões que a botnet fazia ao servidor central de controle. Os investigadores obtiveram os endereços de e-mail e celulares associados a essas contas. As pistas os levaram até um computador infectado de um jovem francês viciado em anime — Mirai Nikki é uma série japonesa de 2011 — até encontrarem os culpados.

A Reuters photog got a shot of Paras Jha leaving court in NJ today following his latest guilty plea https://t.co/yEsCxYuBRR pic.twitter.com/aNV03AeWn2

— Dustin Volz (@dnvolz) December 13, 2017

Paras Jha confessou dois outros crimes. Um deles foi derrubar a rede da Universidade Rutgers, onde ele estudava, durante períodos de prova. Além disso, ele usou outra botnet para ganhar dinheiro através de cliques fraudulentos em anúncios, o que lhe rendeu 200 bitcoins, cerca de US$ 180 mil na época (e US$ 3,2 milhões agora).

Jha pode ser condenado a até cinco anos de prisão, mas segundo o Ars Technica, deve receber uma pena mais leve porque cooperou com o governo americano.

E a Mirai continua na ativa: botnets ainda usam seu código-fonte como base — a Satori, por exemplo, infectou 250 mil dispositivos em suas primeiras horas de atividade.

Com informações: Wired, Reuters, Ars Technica.