Jogo falso de Pokémon é isca para malware que rouba controle de PCs

Cibercriminosos usaram a popularidade da franquia de Pikachu para chamar a atenção das vítimas; programa de acesso remoto é a ferramenta do crime

Cibercriminosos usaram a popularidade da franquia de Pikachu para chamar a atenção das vítimas; programa de acesso remoto é a ferramenta do crime

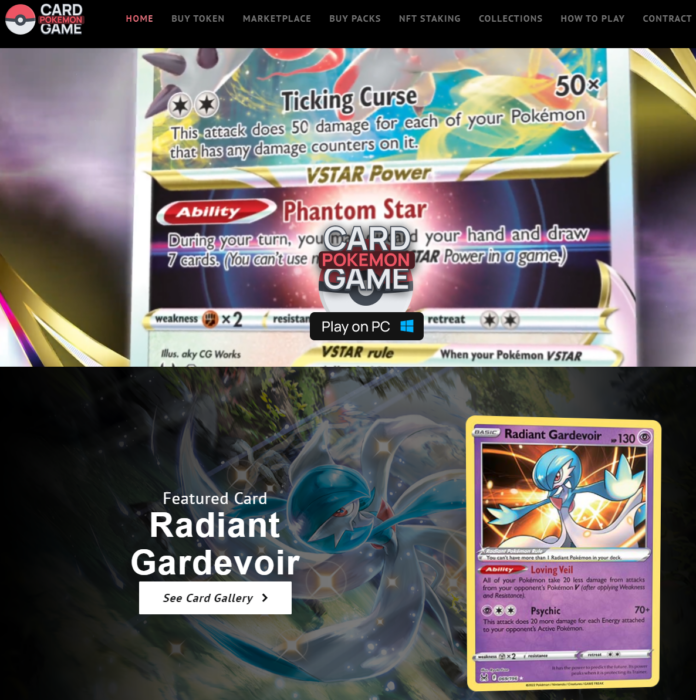

Com o objetivo de disseminar um malware para desavisados, um grupo de criminosos criou um site focado em um card game de Pokémon. A página promete um jogo de NFT baseado na popular franquia, que pode trazer diversão e ainda retorno financeiro. No entanto, tudo não passa de um esquema para inserir uma ferramenta de acesso remoto de NetSupport ao computador do usuário e tomar controle do dispositivo.

Usando menções ao jogo de cartas e ao título para celulares Pokémon Go, os hackers tentam ludibriar fãs e usuários ao visitar o site. Nele, diversos cards são apresentados, com opções de conferir coleções, aprender a jogar e comprar pacotes e tokens.

Contudo, ao clicar no botão “Play on PC”, a pessoa faz o download e instala em sua máquina uma ferramenta de acesso remoto (conhecido como RAT). Como resultado, os criminosos passam a ter total controle do computador da vítima. Podendo roubar dados, instalar malware e, claro, disseminar ainda mais o programa.

Quem fez a descoberta foi um analista do ASEC, que também descobriu outra página falsa de cards Pokémon, mas que já estava fora do ar.

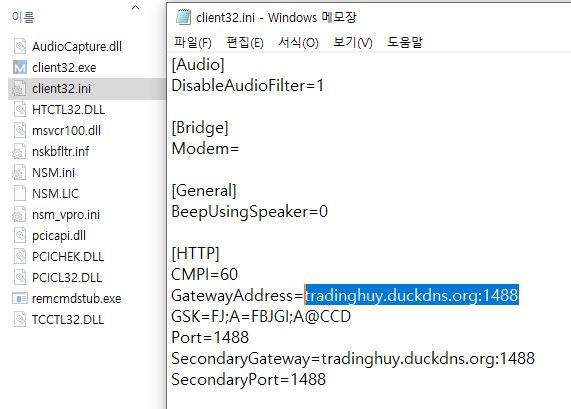

Depois que o indivíduo baixa o programa e o instala em sua máquina, o NetSupport RAT (“client32.exe”) é instalado em uma pasta no caminho %APPDATA%. Ele é colocado como “oculto” para evitar detecção.

Em seguida, o instalador cria uma entrada na pasta de Windows Setup para ser acionada assim que o sistema é ligado. Vale lembrar que o NetSupport em si, é um software legitimo, o que pode fazer com que a segurança do sistema o deixe passar despercebido.

Pronto! A partir daí, o computador da vítima está à mercê dos cibercriminosos.

Felizmente, no momento de publicação desta matéria, tudo indica que o site “pokemon-go[.]io” já saiu do ar. Mesmo assim, como os primeiros relatos do esquema surgiram no dia 22 de dezembro de 2022, pode ser que boa parte do estrago já tenha ocorrido.

Os criminosos usavam antes um arquivo falso do Visual Studio ao invés de Pokémon, o que dá a entender que eles mudam a “marca” de acordo com a necessidade e a queda da página. Porém, o negócio continua o mesmo.

Usar a franquia dos monstrinhos de bolso é inteligente por parte dos hackers, já que o nível de popularidade da IP entre adultos e crianças é altíssimo. Isso faz os desavisados clicarem nos botões sem prestarem atenção nas consequências ou pensarem nos riscos.

Por outro lado, não podemos esquecer que a Nintendo (uma das donas da marca) é bastante ativa quando se trata de uso externo de suas propriedades. Pensando nisso, não levaria muito tempo para a companhia japonesa derrubar o site falso.

Seja como for, vale sempre ficar de olho. Apenas visite páginas oficiais dos conteúdos que você curte. Também é importante compreender a diferença de vírus e malware, além das maneiras de se proteger.

Com informações: Bleeping Computer.