Código vazado da Intel para processadores Alder Lake é real, e pode ser um risco

Intel foi vítima de vazamento na última sexta-feira (7), com 5,97 GB de linhas de códigos publicados no GitHub

Intel foi vítima de vazamento na última sexta-feira (7), com 5,97 GB de linhas de códigos publicados no GitHub

A Intel confirmou no último domingo (9) que o código-fonte dos processadores Alder Lake vazado no GitHub é real. Este vazamento, que revela códigos da UEFI da Intel, deixou especialistas em cibersegurança preocupados com possíveis ataques às vulnerabilidades. A UEFI é o firmware de inicialização do computador, sucessor da tecnologia BIOS, e o acesso ao seu código pode levar riscos aos usuários.

A confirmação da Intel veio dois dias após o vazamento do código-fonte. Na sexta-feira (7), um usuário do Twitter divulgou o link de uma página do GitHub, plataforma de colaboração de software, com o suposto código da UEFI dos processadores Intel Alder Lake, 12ª geração da linha Intel Core, lançada em novembro de 2021. A empresa garante que o vazamento não traz riscos para os usuários.

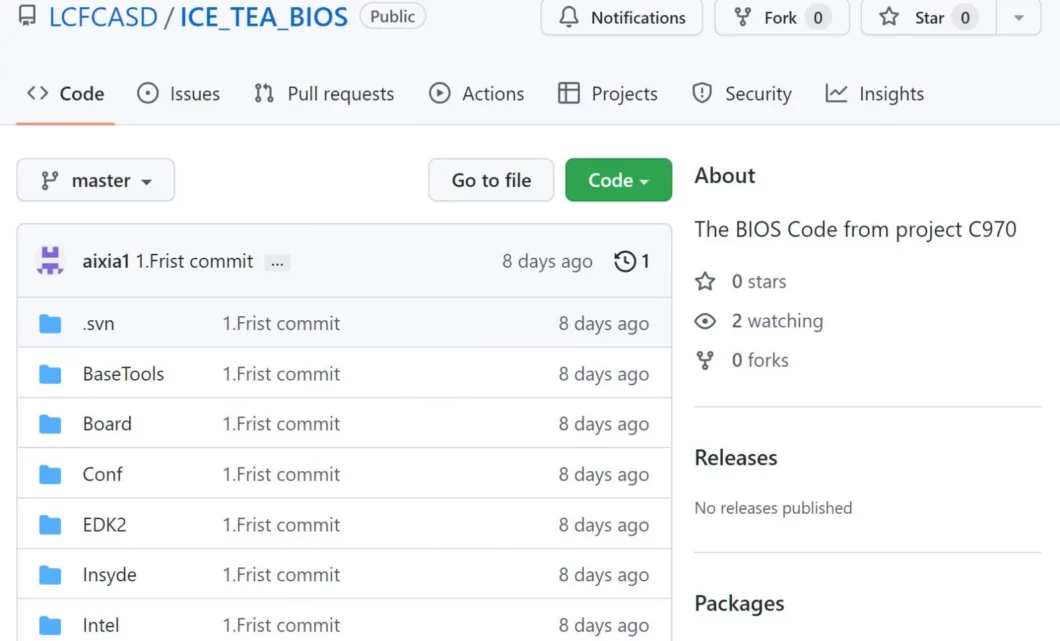

O link do GitHub levava ao repositório de códigos batizado de “ICE_TEA_BIOS”. A descrição do seu conteúdo indicava que havia o “Código da BIOS do projeto C970” (tradução direta do inglês).

No total, 5,97 GB de dados, incluindo chaves privadas,compiladores e change log, integravam o repositório — já removido do GitHub. Diversos dos códigos vazados pertencem a programas da Lenovo, como linhas de integração do Lenovo String Service, Lenovo Secure Suite e Lenovo Cloud Service.

Para pesquisadores de cibersegurança, o vazamento do código-fonte da UEFI da Intel aumenta as chances de hackers encontrarem vulnerabilidades no código, o que traz riscos aos usuários de hardwares Intel — contrariando a declaração da empresa de Santa Clara.

Mark Ermolov, pesquisador de hardware da Positive Technologies, destacou que chaves privadas de encriptação usadas na plataforma Boot Guard estavam no repositório vazado. Durante a sua análise, Ermolov também encontrou outros códigos usados para garantir a segurança da UEFI na inicialização.

Mesmo que essas chaves não sejam usadas na produção, hackers podem analisar os códigos vazados para desenvolverem ataques que burlem a segurança de hardware desenvolvida pela Intel.

O repositório do GitHub, supostamente divulgada no fórum 4chan, tinha como criador o usuário de nome “LCFCASD”, levantando suspeitas de que seria um funcionário da LC Future Center, empresa montadora de dispositivos da Lenovo — como já citado, códigos de programas da Lenovo estavam presentes no repositório.

Até o momento, a fabricante chinesa não se pronunciou sobre o caso. Assim como a Intel também não divulgou suas suspeitas.

Com informações: Bleeping Computer e Tom’s Hardware