O que é login? Conheça os principais métodos de acesso no meio digital

Um login é usado para identificar um usuário em um programa, site, rede social ou e-mail; entenda como funciona e veja seus tipos

Um login é usado para identificar um usuário em um programa, site, rede social ou e-mail; entenda como funciona e veja seus tipos

O login é utilizado para proteger contas de rede social, e-mail, plataformas de streaming e muito mais. Mas você sabia que há diversas formas de acesso no meio digital? A seguir, saiba mais sobre o que é login e conheça os principais métodos.

Login (de “logging in” ou “conectar”) é um conjunto de credenciais e procedimentos usados para identificar um usuário em um app, site, rede social, e-mail e afins. O método serve para permitir o acesso a uma plataforma ou fornecer os meios para que a pessoa assuma o controle de uma função, tarefa ou sistema.

Imagine que você comprou um celular novo e deseja entrar no seu Instagram. A primeira coisa que o aplicativo vai pedir, após a instalação, é o seu login. Assim, o acesso ao seu perfil estará protegido e apenas quem tiver as credenciais em mãos poderá mexer na sua conta.

Há diversos tipos de login. Atualmente, o método mais comum é o que usa um nome de usuário, endereço de e-mail ou número de um documento (CPF, RG, entre outros) e uma senha. Mas existem outros meios de autenticação, como as impressões digitais e o reconhecimento facial.

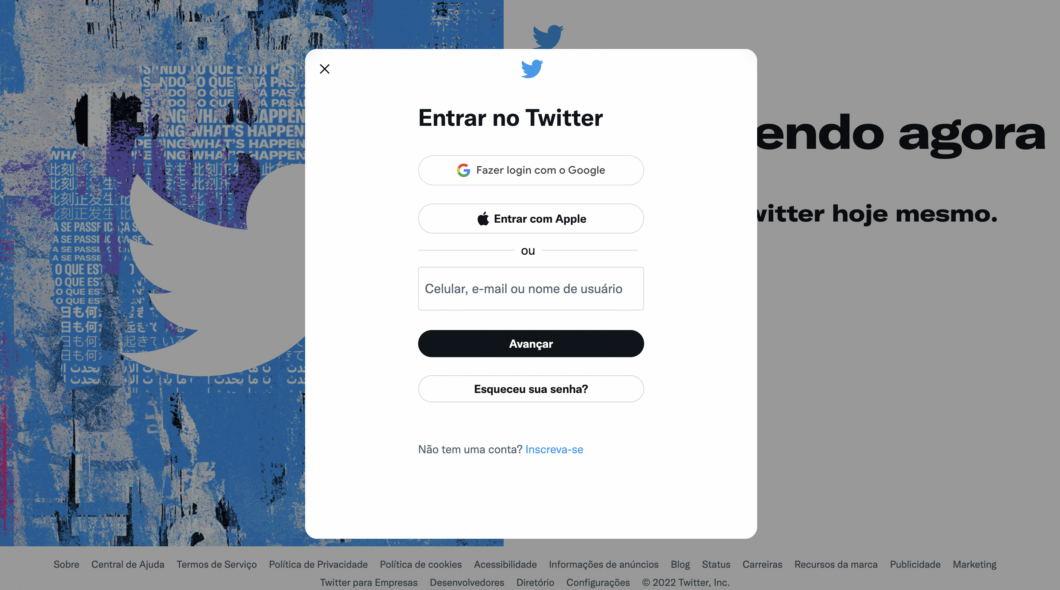

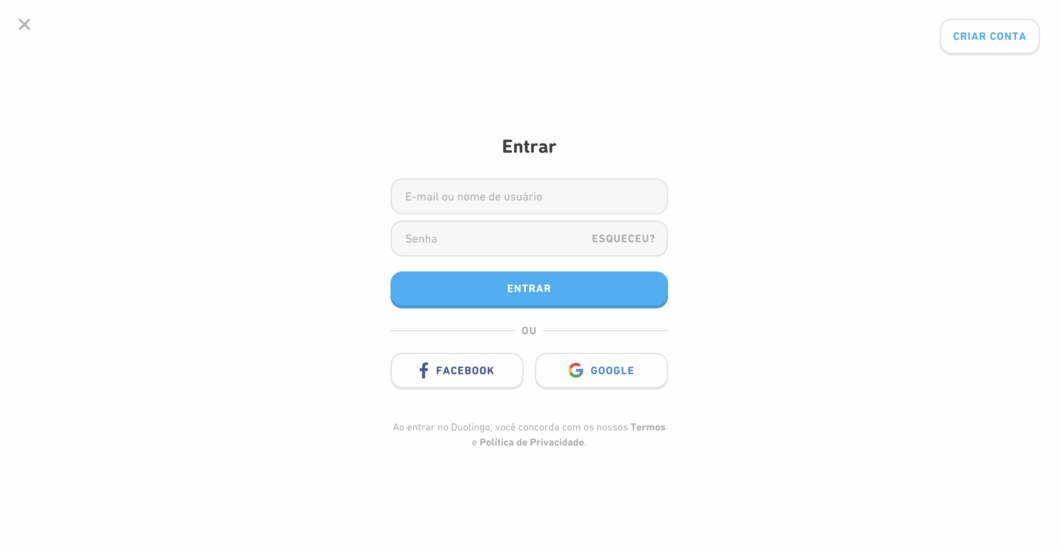

O usuário com senha é um dos métodos mais tradicionais. Para usá-lo, só é preciso inserir um nome de usuário para fazer a identificação da conta e, em seguida, digitar a senha para acessá-la. Peguemos o Twitter como exemplo: para entrar em um perfil, é necessário digitar o usuário “@perfildotwitter” e a senha para fazer tweets e outras interações na conta.

O e-mail com senha se aproveita do mesmo procedimento. Mas, no lugar do nome de usuário, será necessário digitar o endereço de e-mail, como “contato@tecnoblog.net”. Depois, basta digitar a senha para dar sequência ao processo de autenticação.

Além do nome de usuário e e-mail, há serviços que optam por um número de documento para fazer a autenticação. É o caso da Conta Gov.br: o serviço do Governo Federal utiliza uma combinação com CPF e senha para liberar o acesso à conta. Outros serviços, como bancos, empresas de telefonia e planos de saúde, também optam pelo Cadastro de Pessoas Físicas em seus sistemas de login.

O login através de impressão digital utiliza a biometria para desbloquear o celular, acessar a conta do banco e afins. O recurso funciona com o auxílio de um sensor capaz de coletar as digitais do usuário e fazer a autenticação. Atualmente, este método está disponível na maioria dos celulares disponíveis no mercado e em caixas eletrônicos.

O reconhecimento facial segue a mesma lógica da impressão digital. O recurso, no entanto, faz uma análise do rosto do usuário para realizar a autenticação e muito usado por bancos, por exemplo, para fazer operações por aplicativos. A solução também é utilizada para desbloquear celulares, como é o caso do iPhone X e modelos mais recentes, que utilizam o Face ID para coletar a biometria do usuário.

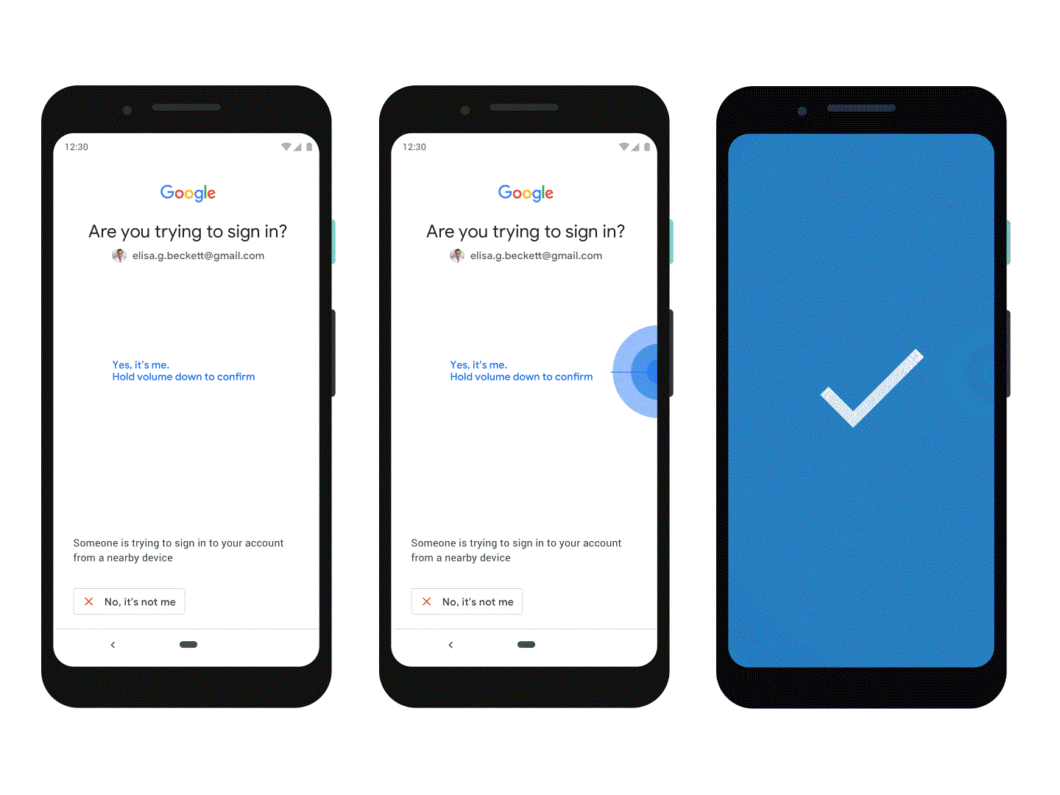

Dependendo do serviço, o método de login pode usar uma ou mais formas de autenticação do usuário. O método de verificação em duas etapas (2FA) é um dos mais seguros, pois aplica uma camada de segurança extra no acesso às contas. A ferramenta ainda ajuda a evitar o roubo de credenciais, como usuário e senha.

O login da conta do Google possui um método interessante de autenticação em duas etapas, que vincula o perfil a um aparelho Android do usuário. Uma vez ativado o recurso, ao entrar com suas credenciais em um novo dispositivo, o celular recebe uma notificação para liberar o acesso.

O ID Apple também possui um recurso similar de autenticação em duas etapas, atrelando a liberação do login aos dispositivos da marca. Neste caso, o iPhone, iPad ou Mac exibe uma notificação com um mapa, mostrando de onde a tentativa de acesso foi feita. Caso ele seja autêntico, o usuário deve digitar o código de 6 dígitos no aparelho em que está tentando logar.

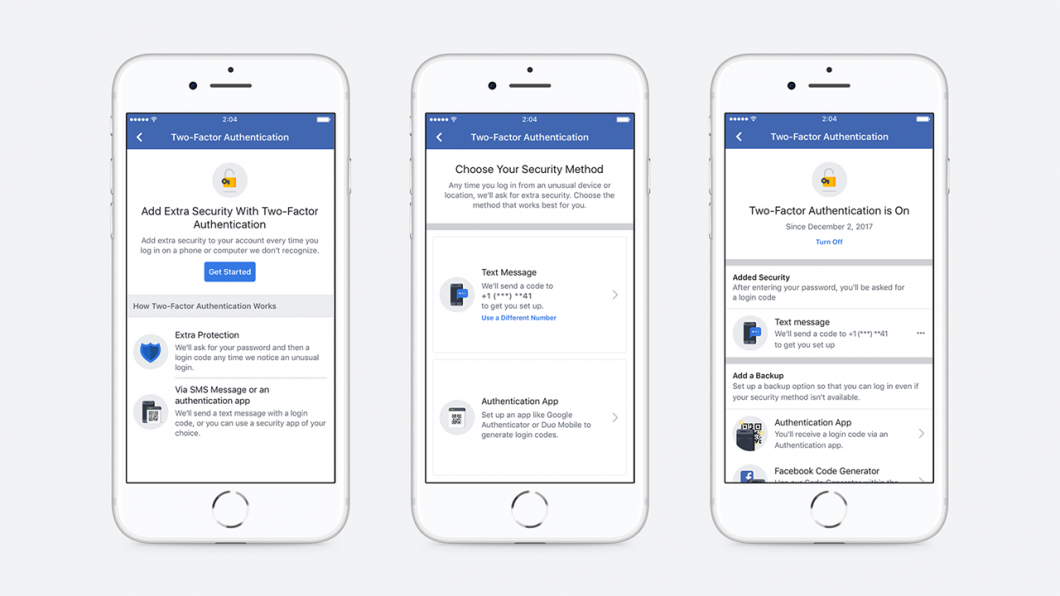

O Facebook Login suporta 2FA com mais de um método de autenticação, como apps autenticadores (que fornecem tokens) ou um gerador de códigos próprio. Em outros tempos, a rede social usava o número celular dos usuários como chave principal para permitir o usuário proteger a conta com outros métodos.

O código de autenticação pode ser enviado ao usuário de diversas maneiras. É o caso de aplicativos como o Google Authenticator, LastPass, 1Password, entre outros. Assim, você recebe a credencial aleatória de seis dígitos diretamente no seu celular, computador ou tablet.

Em algumas plataformas, o código de autenticação também pode ser repassado ao usuário por mensagem de texto. Este método, no entanto, não é lá uma boa ideia devido aos problemas de segurança do SMS.

O login funciona como uma chave. Com ele, somente pessoas com as credenciais em mãos podem acessar computadores, desbloquear celulares, entrar em uma conta de rede social, entre outros casos. Dessa forma, o método confere mais segurança aos usuários.

O uso da verificação em duas etapas (2FA) é uma das principais recomendações para garantir mais segurança. Isto porque o método dispõe mais um fator na hora de fazer o login. Assim, caso a senha seja exposta em um vazamento, por exemplo, a conta terá outra barreira para evitar acessos indesejados.

O uso de gerenciadores de senhas é outra orientação importante para proteger os acessos. Além de facilitar a administração de cadastros, esses aplicativos oferecem geradores de senhas, o que ajuda a criar combinações mais seguras. E há várias opções de apps para gerenciar suas credenciais, como o 1Password, LastPass, Bitwarden e mais.