Pesquisadores descobriram que 132 aplicativos disponíveis no Google Play estavam tentando infectar aparelhos Android com um malware para… Windows. Os apps infectados incluíam aplicativos de ideias de design para coisas como bolos, jardinagem e mesas de café da manhã, e foram criados por sete desenvolvedores diferentes.

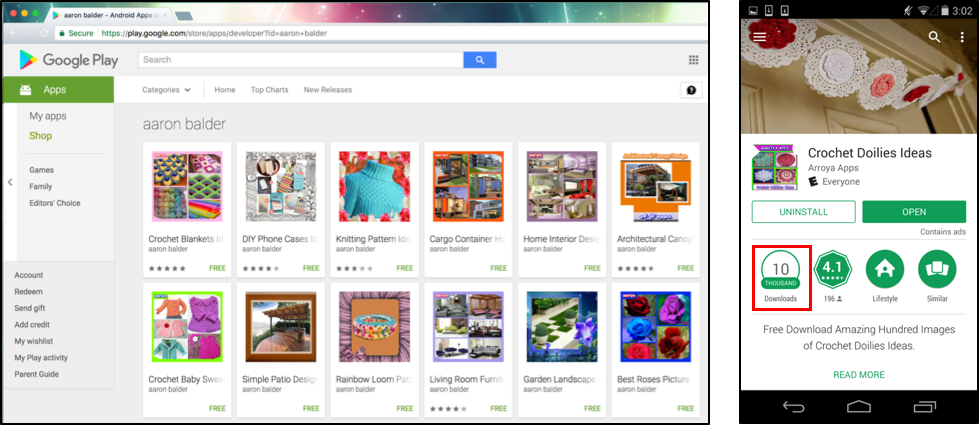

Em comum entre eles, havia apenas a forma com que foram desenvolvidos: todos exibiam publicidade intersticial (aquela que aparece entre carregamento de páginas), e abriam a aplicação principal pelo componente WebView do Android, responsável por exibir e gerenciar páginas HTML, com permissão de execução de código JavaScript. Outra similaridade é que a maioria dos aplicativos infectados continha a palavra “Indonesia” no título.

Todos os apps infectados continham uma tag iframe injetada de maneira escondida no HTML, que se conectava a dois domínios conhecidos por distribuir arquivos maliciosos. Em um dos casos, o aplicativo também tentava utilizar um script de Visual Basic para injetar um executável do Windows inteiro no HTML.

Por isso, os apps analisados não representaram riscos aos mais de 10.000 usuários que baixaram os programas, pois não é possível executar código do Windows no sistema operacional móvel do Google. Além disso, os domínios maliciosos já estavam desativados desde 2013.

Devido a esta tentativa “curiosa” de infectar um smartphone Android com malware para Windows, os pesquisadores da Palo Alto Networks, responsáveis pela descoberta, chegaram a conclusão de que é provável que os desenvolvedores não tenham inserido o código malicioso intencionalmente.

A suspeita é que os desenvolvedores possam ter utilizado algum ambiente de desenvolvimento online ou local infectado, que pode ter injetado os códigos maliciosos nos aplicativos quando foram gerados.

No entanto, os pesquisadores ressaltam que ainda é possível que apps infectados dessa forma sejam mais perigosos do que parecem. Em um dos cenários apresentados, os iframes poderiam ser utilizados para conectar-se com domínios ativos e executar códigos via Javascript, obtendo acesso às informações do usuário e até controle total do aparelho.

Segundo o post publicado pelos pesquisadores, o Google foi informado do problema e removeu os aplicativos infectados da Play Store.

![O que é vírus? [e a diferença para malware]](https://files.tecnoblog.net/wp-content/uploads/2019/10/malicious-code-4036349_1280-340x191.jpg)