Google Chrome terá proteção contra ataques via downloads automáticos

Google Chrome vai impedir download de arquivos não-solicitados pelo usuário; truque é usado por sites maliciosos

Google Chrome vai impedir download de arquivos não-solicitados pelo usuário; truque é usado por sites maliciosos

O Google planeja implementar um recurso no Chrome que impede o download de arquivos não-solicitados pelo usuário. Alguns sites maliciosos usam esse truque para infectar PCs com malware ou para roubar senhas. O navegador já oferece a opção de desativar os downloads automáticos, o que você deveria fazer para maior segurança.

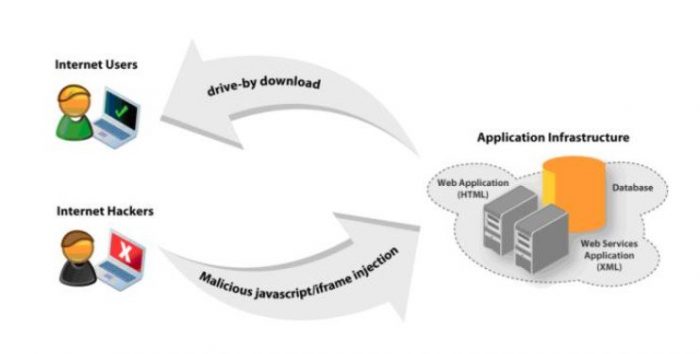

A tática se chama “download drive-by”: o navegador baixa um arquivo sem que um usuário o solicite e, em alguns casos, sem que ele perceba. Você abre um site com um elemento iframe (ou seja, um documento HTML dentro da página) e ele ativa o download sem que você clique em nada.

Yao Xiao, do projeto Chromium, quer evitar isso. Ele publicou os detalhes do recurso em um documento público do Google Docs chamado “Impedindo downloads drive-by em iframes protegidos por sandbox”.

A ideia é bloquear downloads acionados sem a interação do usuário, seja visitando um site ou simulando cliques em um link. O recurso será acionado se todas as condições seguintes forem atendidas:

O Chrome não deve avisar ao usuário que o download foi bloqueado; haveria apenas uma mensagem de erro no console de desenvolvedor (que aparece pressionando a tecla F12). Xiao explica que isso impacta apenas 0,002% dos carregamentos de página, ou seja, não deve quebrar sites que hoje funcionam corretamente.

O download drive-by pode ser um risco à segurança. Alguns sites exibem anúncios maliciosos que baixam arquivos infectados por malware — alegando ser uma “atualização” do Adobe Flash Player, por exemplo.

Além disso, o Windows processa alguns tipos de arquivo quando você abre a pasta onde eles estão armazenados. É o caso da extensão .scf, por exemplo, usadas para arquivos de comando do Windows Explorer — e sites mal-intencionados se aproveitam dessa brecha.

Em 2017, pesquisadores de segurança da Defense Code descobriram o esquema. Sites maliciosos baixam arquivos .scf que incluem um endereço de servidor SMB, em vez de um programa local. Ele pede por autenticação, e o Windows envia a senha do seu computador protegida por hash (convertida em um conjunto de letras e números por um algoritmo).

No caso do Windows 8 e 10, a senha é da sua conta Microsoft, usada no Outlook.com, Skype, Xbox, entre outros serviços. Mesmo protegida por hash, ela pode ser desvendada usando listas de senhas ou ataques de força bruta.

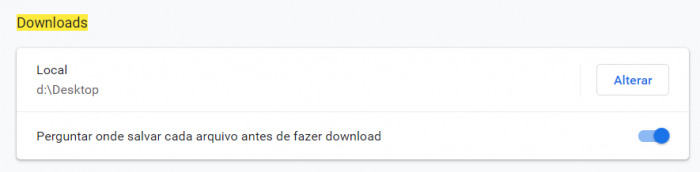

Ainda não há prazo para o Chrome implementar o recurso que barra downloads drive-by — ele continua em desenvolvimento. No entanto, você pode se proteger agora mesmo desativando os downloads automáticos. Siga estes passos no Windows, Mac ou Linux:

Com informações: gHacks, Bleeping Computer.