Samsung confirma invasão; hackers do ConecteSUS vazam código da linha Galaxy

Depois de atacar ConecteSUS no Brasil e roubar dados da Nvidia, hackers do Lapsus$ Group fizeram mais uma vítima: a Samsung

Depois de atacar ConecteSUS no Brasil e roubar dados da Nvidia, hackers do Lapsus$ Group fizeram mais uma vítima: a Samsung

A Samsung iniciou a semana confirmando ter sido vítima de roubo de dados. A companhia não apontou os responsáveis, mas o Lapsus$ Group vazou, na semana passada, pouco mais de 190 GB de informações confidenciais que, nas palavras do próprio grupo, foram extraídas de servidores da marca coreana. Esses são os mesmos hackers que, no Brasil, paralisaram o ConecteSUS.

Para uma empresa do porte da Samsung, 190 GB de dados pode parecer pouca coisa, mas esse volume é suficiente para informações potencialmente críticas serem expostas. Parece ter sido o caso.

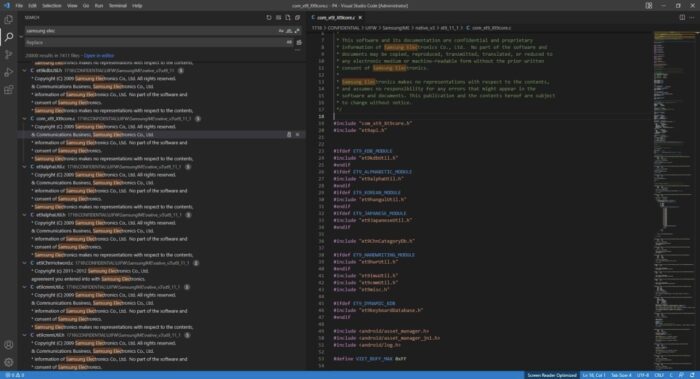

Os dados foram vazados via torrent em três pacotes compactados que, somados, resultam em cerca de 190 GB. O Lapsus$ afirma que:

Ainda de acordo com o grupo, no meio desses códigos é possível encontrar algoritmos para desbloqueio facial de aparelhos Samsung Galaxy, acesso aos servidores de ativação da empresa, APIs diversas e por aí vai.

Procurada, a Samsung confirmou a descoberta de uma violação de segurança em seus sistemas, mas assegurou que informações pessoais não foram vazadas:

De acordo com a nossa análise inicial, o vazamento envolve alguns códigos-fonte relacionados à operação de dispositivos Galaxy, mas não incluem informações pessoais de clientes ou funcionários. No momento, não prevemos nenhum impacto para as nossas operações ou clientes.

A Samsung afirma ainda que seus mecanismos de segurança foram reforçados após o incidente. Apesar disso, o momento não é exatamente de tranquilidade, afinal, não está claro se o Lapsus$ Group capturou mais dados da companhia.

Não estranhe se o nome Lapsus$ Group tiver soado familiar a você. Esse é o mesmo grupo que, no fim de 2021, assumiu o ataque aos sistemas do Ministério da Saúde no Brasil. A ação deixou o serviço ConecteSUS inacessível por quase duas semanas e, nas palavras do próprio grupo, resultou na captura de 50 TB de dados do órgão.

O Lapsus$ também reivindicou um ataque recente à Nvidia. Cerca de 20 GB de dados da companhia já vazaram, embora os invasores afirmem que o total de informações sigilosas capturadas passe de 1 TB.

No caso da Nvidia, o grupo exigiu inicialmente que a empresa liberasse o código-fonte dos drivers das placas de vídeo GeForce para os dados restantes não serem vazados.

Com base nesse comportamento, não é exagero considerar a possibilidade de a Samsung também ter sofrido alguma tentativa de extorsão, embora não haja nenhuma informação sobre isso até o momento.