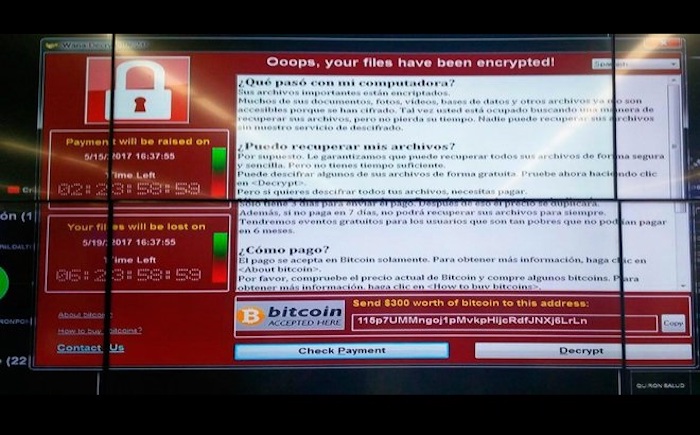

Ransomware WannaCry já infectou 200 mil computadores em 150 países

Um registro de domínio interrompeu acidentalmente uma (e apenas uma) das variantes do malware

Um registro de domínio interrompeu acidentalmente uma (e apenas uma) das variantes do malware

Os números mais recentes da infecção do WannaCry dão conta de que o ransomware já sequestrou arquivos de 200 mil computadores em 150 países. É um ataque “sem precedentes”, informou o serviço de polícia europeu à BBC. A praga, que começou a se espalhar na Espanha e no Reino Unido, aproveitou uma vulnerabilidade do Windows para se infiltrar em redes de todo o mundo, inclusive do Brasil.

No sábado (13), um pesquisador de segurança identificado como MalwareTech interrompeu o ransomware por acidente. Ao analisar o comportamento do WannaCry, ele descobriu que uma das variantes do malware constantemente tentava acessar um domínio estranho e longo, que não existia. Para estudar melhor a praga, o pesquisador registrou o domínio e colocou o site no ar.

Assim que o WannaCry conseguiu acessar o domínio, a disseminação foi imediatamente interrompida; essa era a “chave de emergência” que fazia o malware parar de funcionar. No entanto, há outras variantes do ransomware que possuem outros mecanismos de autodestruição e continuam fazendo vítimas ao redor do mundo.

No mundo, a Telefónica e o sistema público de saúde do Reino Unido foram os principais afetados. No Brasil, não há registros públicos de grandes empresas que tiveram arquivos sequestrados, mas várias decidiram desligar seus PCs ainda na sexta-feira (12), incluindo Vivo e Petrobras, para evitar a contaminação. O Tribunal de Justiça de São Paulo (TJ-SP) admitiu que foi infectado e determinou o desligamento de todas as máquinas do estado.

O WannaCry se aproveita de uma falha no SMB, protocolo de compartilhamento de arquivos do Windows, que permitia execução de código remoto. Quando uma máquina é infectada, a praga pode se espalhar rapidamente para todos os PCs vulneráveis na rede. A falha foi corrigida pela Microsoft no dia 14 de março, mas as empresas costumam demorar para atualizar seus sistemas, o que facilitou a propagação do malware.

Como muitas empresas mantém versões antigas do Windows em funcionamento, a Microsoft também chegou a liberar uma correção para o Windows XP, um sistema operacional de 2001 que não tem mais suporte oficial e não recebia nenhuma atualização de segurança desde 2014.