Quando se fala em phishing, técnica em que um hacker tenta roubar dados pessoais se passando por uma pessoa ou organização, a gente pensa que é esperto demais para ser enganado. Aí mora o problema: alguns ataques são mais sofisticados e precisamos de um pouco de atenção para desmascará-los.

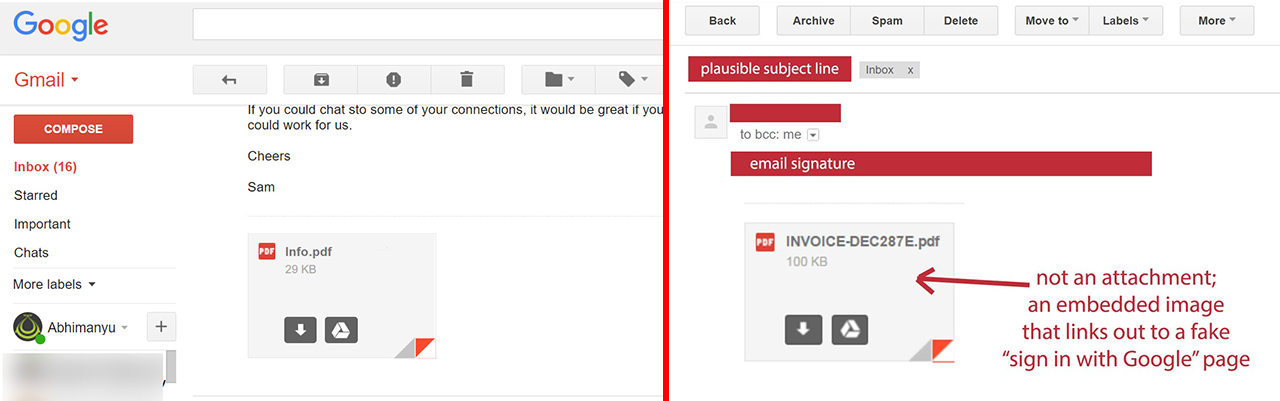

Foi o que aconteceu com o comediante britânico Tom Scott. Ao abrir um e-mail comum no Gmail, Scott viu que tinha um suposto anexo e quase clicou. Antes de cair na armadilha, ele percebeu que o bloco do anexo estava borrado, devido à tela de alta definição que ele usa, e não clicou. Fez bem: o bloco na verdade era uma imagem que levava para uma página falsa de login do Google.

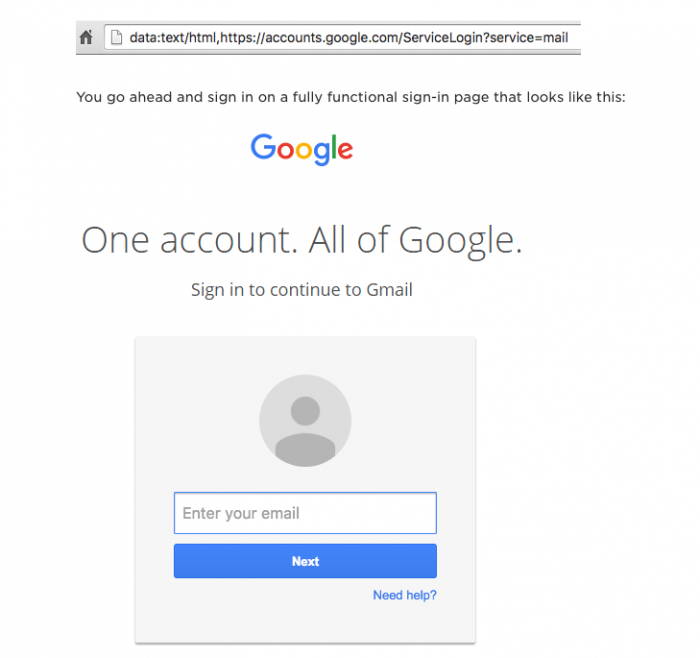

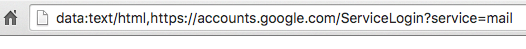

Como vemos nas imagens acima, a mensagem de anexo é, de fato, bem convincente. Se não estivesse borrada demais para estar no Gmail, até eu clicaria. A página falsa de login dá pra desmascarar pela URL: há um “data:text/html” na frente, mas quem estiver distraído pode nem notar e, sem perceber, enviar suas informações falsas para alguém mal-intencionado.

Esta técnica específica de phishing foi identificada pela Wordfence no começo do ano. Como explica a firma de segurança, logo depois do ataque, os hackers fazem login na sua conta e espalham um ataque personalizado para todos os seus contatos.

“Por exemplo, eles entraram na conta de um estudante, pegaram um anexo com um horário de treino de uma equipe atlética que ele participava, geraram a captura de tela, escreveram um e-mail com um assunto relacionado, e enviaram para outros membros do time”, explica um usuário no Hacker News.

Como se proteger

A dica principal é: tome cuidado. Se você receber um e-mail estranho ou de alguém que você não conhece, analise meticulosamente para ver se não se trata de um ataque phishing muito bem feito. Olha só a diferença entre um anexo de verdade e esse do tweet:

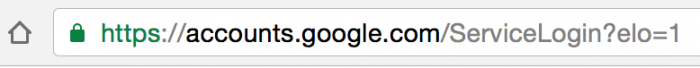

Além disso, verifique a URL das páginas que você está acessando. Ao fazer login no Google, o link na barra de endereço seria “accounts.google.com” e estaria acompanhado do protocolo seguro “https://”, em vez do http comum. Também procure por um cadeado verde ao lado da URL.

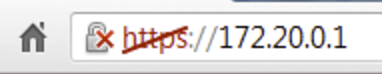

Outro fator que potencializou o ataque foi a ausência até da cor vermelha na URL ou no cadeado, o que o Google normalmente faz para sites inseguros que estão com o protocolo https irregular. Na comparação abaixo, perceba que a URL maliciosa não tinha cor, então poderia passar despercebida sem problemas.

Finalmente, na versão 56.0.2924 do Chrome, o Google colocou um aviso de “Não seguro” na barra de endereço do formulário, para ajudar na identificação. Se o seu Chrome está atualizado, já é um indicador a mais para prestar atenção na hora do ataque.

Ah, e nunca é demais avisar: confira a última atividade da sua conta para ver se existem logins abertos que você não conhece. Ative também a autenticação em duas etapas para se prevenir de invasões, mesmo que o hacker tenha a sua senha.

Com informações: Lifehacker, The Next Web.

![Como colocar o Gmail em português [PC, Android e iOS]](https://files.tecnoblog.net/wp-content/uploads/2020/12/gmail-portugues1-340x191.jpg)

![Como salvar contatos do celular no Gmail [Importar e exportar]](https://files.tecnoblog.net/wp-content/uploads/2020/11/yogas-design-J6Qn9sE4aKM-unsplash-700x394.jpg)