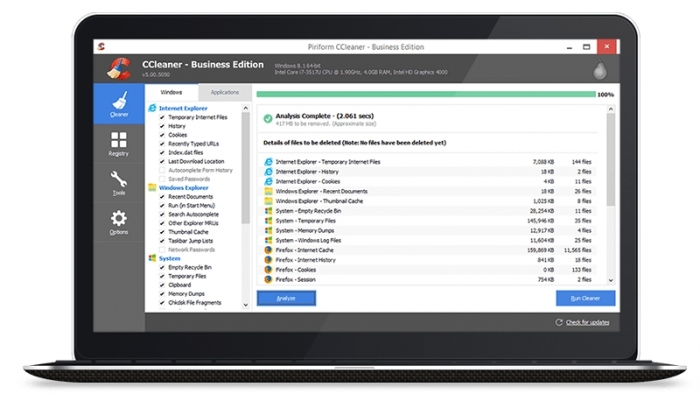

O CCleaner é uma das ferramentas mais utilizadas por quem almeja deixar o Windows estável eliminando entradas inválidas no registro do sistema, arquivos temporários e outros dados inúteis ou perigosos. Mas, recentemente, o próprio software se tornou um perigo: duas versões do CCleaner distribuídas desde agosto foram hackeadas para capturar informações do usuário.

Não está claro quantos computadores foram afetados, mas as estimativas iniciais dão conta de que o CCleaner 5.33.6162 (32 bits) foi baixado 2,27 milhões de vezes. Essa é a versão modificada pelos invasores. O CCleaner Cloud 1.07.3191 também foi indevidamente alterado, mas essa versão teve apenas cinco mil downloads, aproximadamente.

A parte mais irônica dessa história é que a Piriform, empresa responsável pelo CCleaner, foi comprada pela Avast em julho. Nenhuma das partes percebeu que os softwares haviam sido comprometidos. O CCleaner 5.33.6162 e o CCleaner Cloud 1.07.3191 começaram a ser distribuídos em 15 de agosto a partir dos servidores oficiais.

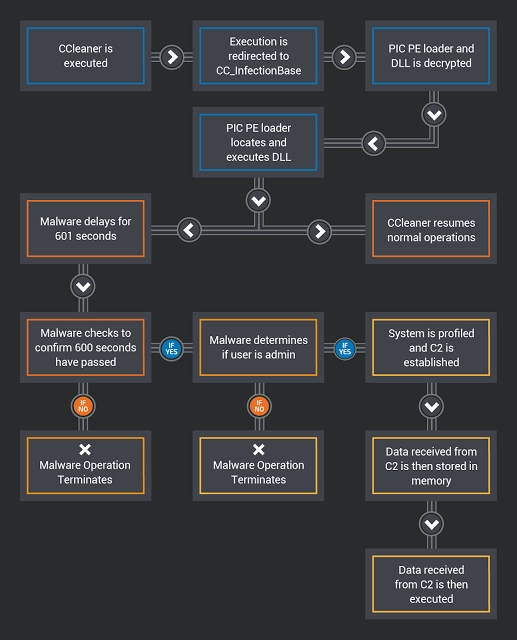

Os softwares foram modificados de maneira bastante discreta. Nenhuma funcionalidade foi afetada, de modo que os usuários não notaram problemas. O que as modificações permitem, basicamente, é que um malware seja baixado e executado em segundo plano.

As versões afetadas foram distribuídas até 11 de setembro. No dia 12, atualizações (limpas) foram disponibilizadas. O problema é que só a versão Cloud é atualizada automaticamente. A versão convencional deve ser atualizada por iniciativa do próprio usuário. Esse fator é o que mais gera preocupação.

Apesar disso, Ondrej Vlcek, CTO da Avast, acredita que não há motivo para pânico. De acordo com executivo, o incidente é sério, mas a ação dos invasores foi descoberta e interrompida antes que o segundo estágio do ataque, que poderia levar ao comprometimento de dados dos usuários, fosse efetivado.

Análises de companhias de segurança, incluindo Cisco Talos (grupo que descobriu e reportou o problema), afirmam que o código inserido indevidamente no CCleaner foi desenvolvido para coletar dados como nome do computador, lista de softwares instalados, processos em execução e endereços MAC.

Essas informações poderiam ser usadas para organizar um ataque maior, mas a Avast afirma que a comunicação com os invasores foi interrompida, portanto, as chances de problemas mais graves são mínimas.

Nem todo mundo está tão otimista assim. Martijn Grooten, editor da Virus Bulletin, diz ter “a sensação de que eles [a Avast] estão minimizando isso”. Na dúvida, é recomendável a quem instalou uma das versões contaminadas do CCleaner fazer, além do update, uma verificação completa da segurança do computador.

Como o ataque foi realizado? Ainda não se sabe. Mas a possibilidade de envolvimento de funcionários da própria Piriform não está descartada.

Atualização em 19/09/2017 às 15:30: em nota enviada ao Tecnoblog, a Avast afirma que tomou conhecimento do problema no dia 12 de setembro, antes da notificação dada pelo Cisco Talos, feita dois dias depois. A companhia também afirma que iniciou um processo de investigação imediatamente e que, seguindo as leis dos Estados Unidos, apenas tornou o acontecimento público depois de mitigar a ação dos invasores.

Com informações: Reuters, The Next Web, Forbes

![Qual o melhor: CCleaner ou Clean Master? [Android, Mac e Windows]](https://files.tecnoblog.net/wp-content/uploads/2019/06/ccleaner-vs-clean-master-001-340x191.jpg)

![O que são cookies? [como limpar, ativar e bloquear]](https://files.tecnoblog.net/wp-content/uploads/2019/08/sesame-street-cookie-monster-340x191.gif)