Enquanto organizações de todo o mundo tentavam se proteger do ransomware WannaCry, a DocuSign lidava com outro problema: responsável por um renomado serviço de assinatura eletrônica, a companhia viu parte de sua base de dados ser interceptada, o que permitiu que diversos clientes fossem alvo de phishing scam.

A DocuSign surgiu em 2003, época em que já havia grande procura por serviços como gerenciamento digital de documentos e transações validadas por assinatura eletrônica. Por oferecer tecnologias focadas nessas necessidades, a companhia ganhou bastante mercado nos anos seguintes — hoje ela está presente em mais de dez países, incluindo o Brasil, e tem parcerias para atuar em vários outros.

Os clientes da DocuSign são majoritariamente empresas. Daí você já percebe como o problema pode ser grave. A companhia descobriu, no início da semana passada, que um de seus sistemas foi acessado indevidamente. Essa invasão culminou no vazamento de uma lista de emails de clientes.

Não houve captura de senhas, documentos, números de cartões de crédito nem de nenhuma outra informação confidencial, apenas de email. Mesmo assim, o ataque gerou preocupação, pois os clientes da lista passaram a receber emails falsos em nome da DocuSign.

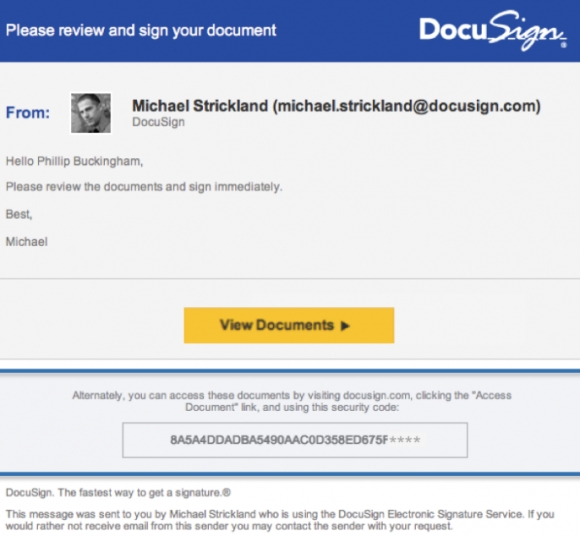

Caso o receptor não perceba a fraude, aí sim dados confidenciais podem ser capturados: as mensagens têm um suposto documento que, se clicado, aciona um malware. Os títulos dos emails têm expressões bastante apelativas, como “transferência bancária” e “pronto para assinatura”.

É um truque antigo, mas, como as mensagens foram bem direcionadas — os alvos são mesmo clientes da DocuSign —, fica mais difícil para os destinatários perceberem a armadilha.

A companhia assegura que a brecha já foi corrigida e que nenhum de seus serviços foi comprometido na invasão, o mesmo valendo para os milhões de documentos validados em seus sistemas. Em contrapartida, a DocuSign não revelou quantos endereços de email vazaram, tampouco se algum cliente mordeu a isca.