Alguns sites permitem fazer login com sua conta do Facebook, em vez de exigir um cadastro separado. Isso nem sempre é uma boa ideia: recentemente, o Tinder teve problemas depois que a rede social fez mudanças na API.

Desta vez, pesquisadores da Universidade de Princeton descobriram que, do 1 milhão de sites mais visitados do mundo, 434 usam código JavaScript de terceiros que intercepta dados do “Login com o Facebook”. A lista completa dos sites afetados está aqui.

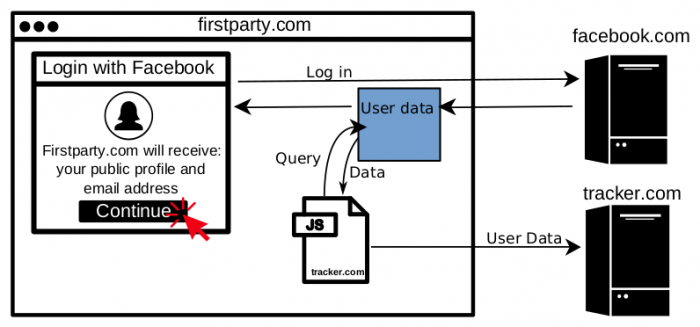

Como explica o Bleeping Computer, essa interceptação acontece de duas formas. No cenário 1, o usuário clica em “Login com o Facebook”, e a rede social responde com os dados da conta do usuário.

Esses dados deveriam ficar restritos ao domínio que você autorizou. No entanto, eles podem ser interceptados por um código JavaScript de terceiros. Trata-se de um ID de usuário específico para o site, que pode ser convertido em um ID do Facebook e usado para obter mais informações sobre o visitante.

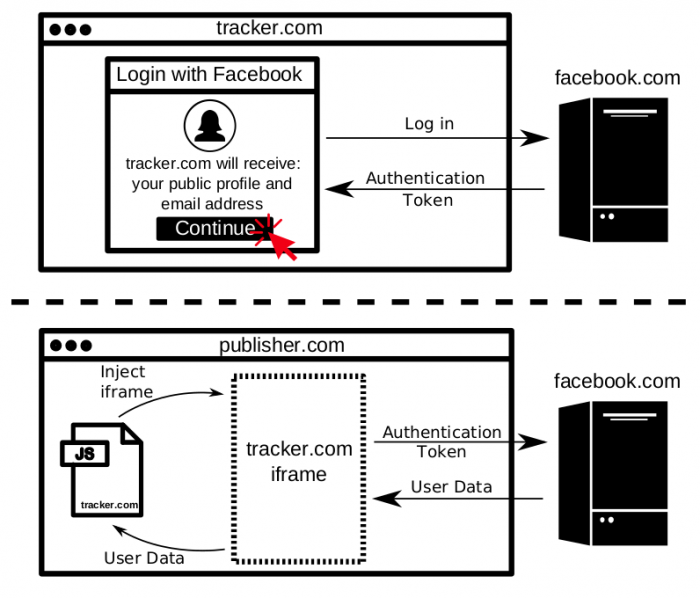

O cenário 2 é um pouco mais complexo. Por exemplo, você está visitando o site A que usa um rastreador, e clica em “Conectar com Facebook”. A rede social envia um token para autorizar o acesso ao seu perfil.

Quando você visita o site B que usa o mesmo rastreador, ele coloca um iframe invisível do site A. Dessa forma, ele usa aquele mesmo token de autorização para obter seus dados do Facebook, e para acompanhar seu comportamento pela web.

Esse método é ainda mais desonesto, e os pesquisadores só descobriram um site afetado. O BandsInTown resolveu o problema após ser alertado.

De acordo com o estudo, estes são os serviços de terceiros que interceptam dados do Facebook: Augur, Lytics, ntvk1.ru, ProPS e Forter. Há também o OnAudience, que interrompeu a prática após ser contatado pelos autores.

A Tealium também é mencionada pelos pesquisadores, mas diz em comunicado ao Tecnoblog que não segue a prática descrita por eles. “O software da Tealium é usado pelas empresas para gerenciar seus próprios dados de usuário; não usamos esses dados para nenhuma finalidade e não compramos, compartilhamos nem vendemos esses dados.”

“Essa exposição não-intencional de dados para terceiros não se deve a um bug no recurso de login do Facebook”, dizem os pesquisadores de Princeton. “Pelo contrário, é devido à falta de limites de segurança entre os scripts primários e de terceiros na web atual.”

Em comunicado ao TechCrunch, o Facebook diz que “a cópia de dados do usuário está em violação direta de nossas políticas”. Enquanto o problema é investigado, não será mais possível vincular o ID do usuário para um site específico ao seu ID do Facebook — é o método usado no cenário 1.

Com informações: Bleeping Computer, Engadget. Atualizado em 23/04 com posicionamento da Tealium.