Um ataque do ransomware Bad Rabbit está causando estragos em diversos países

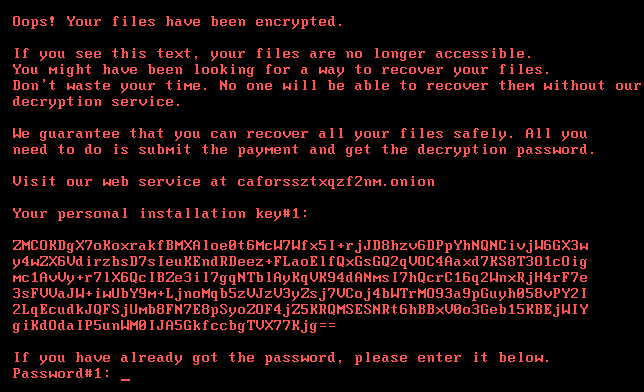

“Oops! Seus arquivos foram criptografados.” Diversos computadores na Rússia e no Leste Europeu estão exibindo esta mensagem desde terça-feira (24), exigindo que o usuário pague US$ 280 em bitcoin para recuperar acesso aos próprios dados.

Trata-se do malware “Bad Rabbit”. De acordo com a Kaspersky Lab, ele se espalhou através de um instalador falso do Adobe Flash Player, e foi distribuído através de sites legítimos de notícias, que foram invadidos e modificados.

Segundo a empresa de segurança Group-IB, ele atingiu três meios de comunicação russos, incluindo as agências de notícias Interfax e Fontanka; assim como o aeroporto de Odessa, o metrô de Kiev e o Ministério de Infraestrutura da Ucrânia. Turquia e Alemanha também foram afetadas.

Este ataque é direcionado contra redes corporativas, diz a Kaspersky, mas ainda não se sabe quem está por trás do malware. De acordo com a ESET, o Bad Rabbit tenta infectar computadores dentro da mesma rede local através do protocolo de compartilhamento de dados SMB.

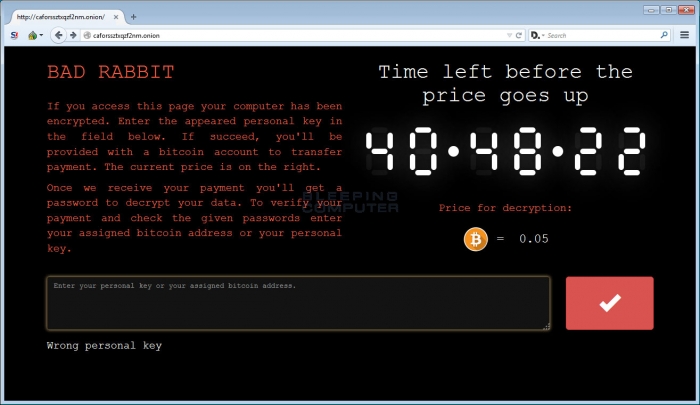

A mensagem de resgate pede às vítimas que visitem um site no Tor e paguem 0,05 Bitcoin. Caso isso não seja feito dentro de 40 horas, o valor aumenta — uma contagem regressiva deixa isso bem claro:

O criador do Bad Rabbit parece ser fã de Game of Thrones. O malware cria duas tarefas agendadas com nomes de dragões de Daenerys Targaryen, e tem uma referência ao Verme Cinzento:

Para evitar a invasão, o pesquisador de segurança Amit Serper recomenda criar os arquivos vazios C:\windows\infpub.dat e C:\windows\cscc.dat e remover todas as permissões deles (leitura, gravação etc.). Confira as instruções passo a passo dessa vacina aqui.

O Bad Rabbit é uma variante do malware Petya. Mas, ao contrário do NotPetya — que afetou milhares de computadores ao redor do mundo, inclusive no Brasil — ele não apaga seus arquivos.

Com informações: Motherboard, TechCrunch, Bleeping Computer.