Firefox desafia operadoras e ativa novo recurso de criptografia de DNS

DNS over HTTPS (DoH) dificulta monitoramento de navegação; operadoras dos EUA chegaram a enviar carta ao congresso

DNS over HTTPS (DoH) dificulta monitoramento de navegação; operadoras dos EUA chegaram a enviar carta ao congresso

A Mozilla anunciou nesta terça-feira (25) que começou a ativar por padrão um recurso de criptografia de DNS para usuários do Firefox nos Estados Unidos. As operadoras americanas eram grandes opositoras e chegaram a enviar uma carta ao congresso para que o Google não habilitasse a função no Chrome. Na prática, o DNS over HTTPS (DoH) dificulta que os provedores monitorem a navegação de seus clientes.

É possível explorar o DNS para descobrir quais sites uma pessoa está visitando. Sempre que você digita um endereço (como tecnoblog.net), o navegador entra em contato com um servidor de DNS para transformá-lo em um número IP (como 104.22.13.234). Por padrão, essa solicitação não é protegida, mesmo se você estiver visitando um site com criptografia (HTTPS).

Com o DNS over HTTPS ativado, o navegador passa a enviar uma requisição criptografada para o servidor de DNS, combatendo esse ponto fraco. “Isso ajuda a ocultar seu histórico de navegação dos invasores na rede e evita a coleta de dados por terceiros na rede que ligam o seu computador aos sites que você visita”, explica a Mozilla.

“Hoje, nós sabemos que o DNS não criptografado não apenas é vulnerável à espionagem como também está sendo explorado, portanto estamos ajudando a internet a fazer uma transição para alternativas mais seguras”, comenta a Mozilla em um artigo. O Firefox é o primeiro navegador a ativar o DNS over HTTPS por padrão, segundo a organização.

As operadoras certamente não estão felizes. Em setembro de 2019, uma associação formada por AT&T, Telefônica, Verizon e outras empresas enviou uma carta ao congresso americano alertando que a tecnologia, que também será ativada pelo Google Chrome, poderia “interferir em larga escala em funções críticas da internet” e “inibir os concorrentes e possivelmente barrar a competição na publicidade e em outros setores”, segundo a carta.

O DoH tira parte do controle das operadoras, que podem analisar o tráfego de DNS para oferecer recursos como controles parentais e bloquear certos sites por aí, mas também fazer mineração de dados para lucrar com informações de navegação de seus clientes. Nos Estados Unidos, sabe-se que as grandes operadoras planejam criar redes de anúncios para competir com o Facebook, usando dados de rastreamento obtidos de seus clientes.

Também há outras críticas ao DNS over HTTPS. Administradores de rede teriam mais dificuldade para bloquear conteúdos perigosos em suas redes, por exemplo. E, como os servidores de DNS, como o Cloudflare e o NextDNS, continuarão recebendo solicitações, ainda que criptografadas, eles teriam acesso a uma parte dos dados de navegação dos usuários.

Em resposta, a Mozilla informou que desativará o DoH no Firefox caso detecte que um controle parental está ativo ou se o navegador for instalado em um ambiente corporativo. A empresa também declarou que não recebe dinheiro do Cloudflare e que possui políticas rígidas para os “servidores confiáveis”, como a regra de não manter dados identificáveis de navegação por mais de 24 horas.

Nos Estados Unidos, o DoH será ativado gradativamente ao longo das próximas semanas para garantir que não haverá incompatibilidades sérias. A Mozilla não informou quando pretende implantar a novidade por padrão em outros países.

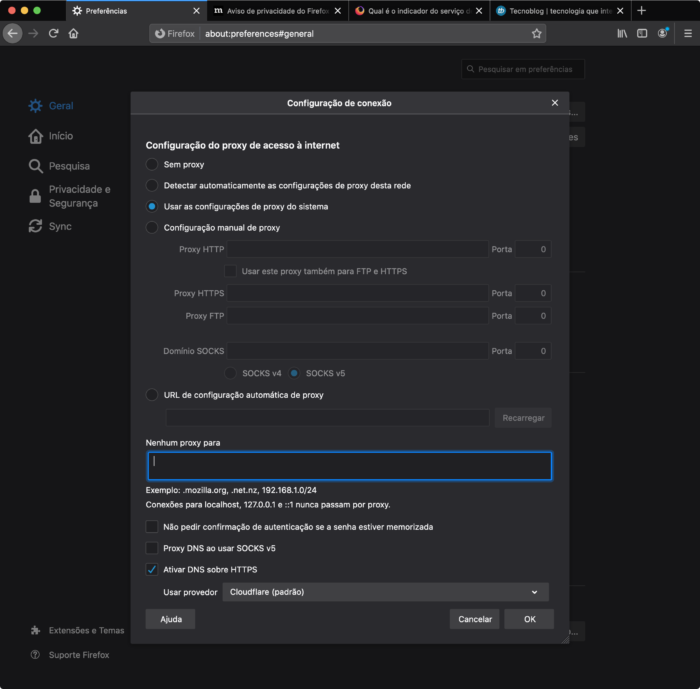

Qualquer usuário do Firefox já pode ativar o DNS over HTTPS: basta entrar nas configurações do navegador e, no fim da aba “Geral”, clicar em “Configurar conexão”. Depois, marque a caixa “Ativar DNS sobre HTTPS” e escolha um provedor de sua preferência; o padrão é o Cloudflare.