OnePlus esquece de desinstalar app que funciona como backdoor nos smartphones

Ferramenta de diagnóstico da Qualcomm abre brecha de segurança e não deveria chegar aos produtos finais

Ferramenta de diagnóstico da Qualcomm abre brecha de segurança e não deveria chegar aos produtos finais

A Qualcomm libera para as fabricantes de smartphones um aplicativo de diagnóstico chamado EngineerMode, que permite testar os componentes de hardware do aparelho. Mas ele é tão poderoso que pode dar acesso root a qualquer um, sem necessidade de desbloquear o bootloader, abrindo uma potencial brecha de segurança. E a OnePlus esqueceu de removê-lo de seus dispositivos.

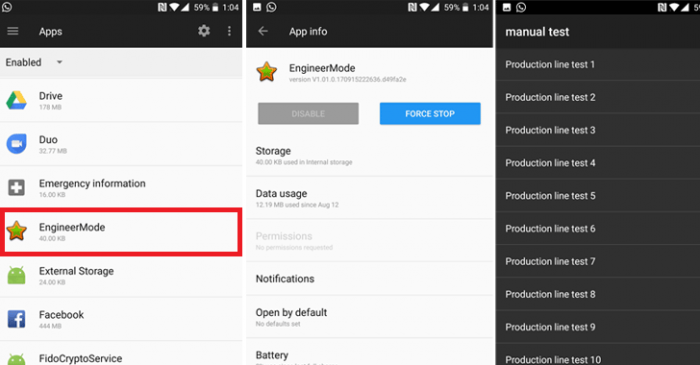

O EngineerMode é uma ferramenta utilizada somente durante o processo de fabricação e testes do aparelho — ela não deveria chegar aos consumidores. No entanto, usuários descobriram que os modelos OnePlus 2, 3, 3T e 5 possuem o aplicativo pré-instalado (na verdade, esquecido pela empresa). O Tecnoblog confirma que uma unidade do OnePlus 3T tem a ferramenta.

O usuário fs0c131y analisou a ferramenta e descobriu que um dos recursos do EngeineerMode é liberar acesso root, permitindo que um hacker faça ataques sofisticados no aparelho, como instalar um malware espião sem que o usuário perceba. A função é protegida por senha, mas obviamente já fizeram engenharia reversa para descobrir qual era a combinação secreta: “Angela”.

Verificar se você está vulnerável é fácil: acesse a tela de aplicativos instalados, marque a opção “Mostrar aplicativos do sistema” e procure pelo EngineerMode. O Hacker News explica um truque para resolver o problema: no terminal do ADB, desative o EngineerMode com “setprop persist.sys.adb.engineermode 0” e a função de root com “setprop persist.sys.adbroot 0”, ou tecle *#8011# no aplicativo de telefone.

O CEO da OnePlus, Carl Pei, informou no Twitter que a empresa está analisando o caso. Não é a primeira vez que a fabricante chinesa se envolve em uma polêmica no software: em outubro, ela foi acusada de capturar dados privados sem o consentimento dos usuários, negou a falha de privacidade e depois voltou atrás, limitando a coleta de informações.