Falha de segurança no Java ainda não tem correção

Kaspersky diz que vulnerabilidade está sendo explorada em sites brasileiros.

Recomendação é desativar ou desinstalar o plugin do Java.

Uma falha de segurança recém-descoberta no plugin do Java desenvolvido pela Oracle pode permitir que uma pessoa maliciosa execute comandos remotos no computador da vítima. A Oracle ainda não liberou uma correção e a vulnerabilidade está sendo explorada em sites de alto tráfego. O governo dos EUA chegou a emitir um comunicado recomendando que os usuários deixem de usar o Java.

Um pesquisador francês conhecido como Kafeine explicou em seu blog que a falha estava sendo explorada em um site com centenas de milhares de acessos diários, o que propaga a vulnerabilidade rapidamente. O BlackHole Exploit Kit e o Cool Exploit Kit, duas ferramentas usadas por crackers para distribuir malwares, já estão se aproveitando da falha de segurança.

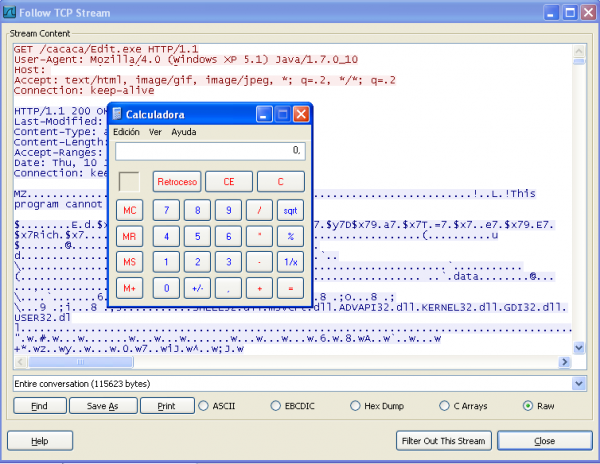

A empresa de segurança AlienVault reproduziu a falha com sucesso executando um comando para abrir o aplicativo Calculadora numa máquina com Windows XP e Java 7 Update 10, com todas as correções de segurança aplicadas. O pesquisador Kurt Baumgartner, da Kaspersky Lab, diz que a falha se propagou por sites de notícias, de previsão do tempo e de conteúdo adulto de vários países, especialmente do Reino Unido, da Rússia e do Brasil.

Enquanto a Oracle não libera uma correção de segurança, a recomendação é desativar o plugin do Java no seu navegador. Se você possui e não usa o plugin do Java (para acessar sites bancários, por exemplo), o melhor a fazer é desinstalá-lo. Não é a primeira vez que uma falha do Java é explorada em larga escala — uma rápida pesquisa nas notícias já publicadas pelo Tecnoblog deixa isso bem claro.

Com informações: Ars Technica, CNET, Folha, The Next Web.