Buraco 196: vulnerabilidade encontrada na criptografia WPA2

Lembra da Black Hat, a conferência de segurança que acontece todo ano em Las Vegas e que tem o poder de assustar as pessoas da área de tecnologia com ligeira facilidade? Então. Eles fizeram de novo. Como se não bastasse um pesquisador liberando um código que pode hackear metade dos roteadores do mundo, um outro pesquisador vai demonstrar uma vulnerabilidade encontrada na criptografia WPA2, usada em redes sem fio, e que pode permitir o roubo de dados.

Criada para tomar o lugar do inseguro WEP (protocolo de segurança que pode ser quebrado em questão de minutos), o WPA2 é o protocolo de segurança que tem a mais forte criptografia e modo de autenticação em redes sem fio disponível nos dias de hoje. Mas uma característica desse protocolo o tornou explorável. E se chama “Buraco 196”.

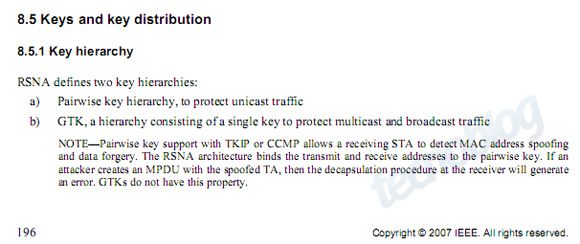

Encontrada por Md Sohail Ahmad, pesquisador da empresa de segurança AirTight Networks, o Buraco 196 leva esse nome porque é na página 196 do padrão IEEE 802.11 em que essa vulnerabilidade foi descoberta. A página descreve os tipos de chaves usadas no protocolo WPA2, a PKT e a GTK. A chave PKT consegue detectar quando um endereço MAC está sendo forjado, mas a chave GTK não tem essa capacidade. Com isso, um hacker que tem acesso à chave de uma rede com criptografia WPA2 pode forjar pacotes GTK e direcionar todo o tráfego dos dispositivos ligados à rede para o próprio computador, capturar dados que podem ser facilmente decriptografados.

Ahmad ainda diz que “não há nada no padrão 802.11 que possa ser atualizado para consertar esse problema”. Ele garante, no entanto, que para o “Buraco 196” ser explorado, é necessário que o hacker tenha acesso à chave WPA2 e esteja logado na rede, o que é menos preocupante mas ainda assim assustador.

Com informações: Slashdot, NetworkWorld.