Fraude mira em lojas de operadora para roubar linhas de celular

Linhas são resgatadas indevidamente em novo chip, possibilitando recuperação de senhas por SMS

Linhas são resgatadas indevidamente em novo chip, possibilitando recuperação de senhas por SMS

Você já parou para pensar como seu número de celular é valioso? Não pelo número em si, mas por tudo que está atrelado a ele: é como outras pessoas entram em contato com você; é para ele que seu banco manda mensagens; e é por ele que você recupera senhas esquecidas e mensagens de autenticação de dois passos.

Parece seguro porque apenas você tem acesso ao seu número, certo? Nem sempre é assim. O Tecnoblog descobriu alguns casos de fraude envolvendo linhas de celular; em um deles, alguém se passou indevidamente pelo titular e resgatou o número em um novo chip.

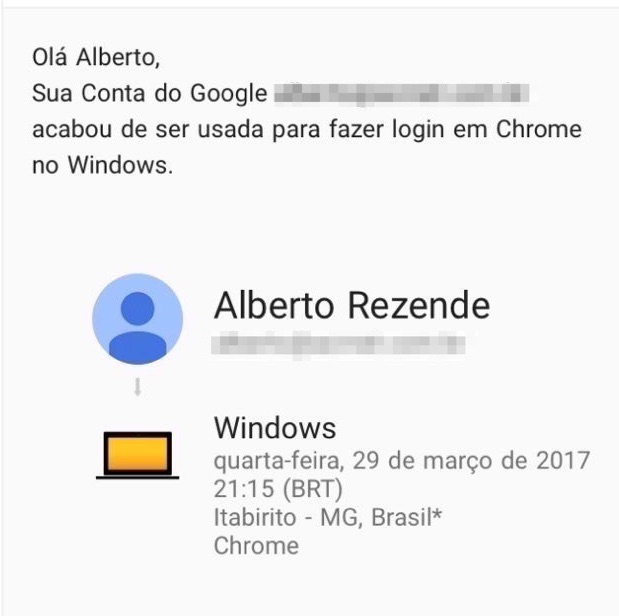

Na noite de quarta-feira (29), Alberto Lage, assessor na prefeitura de Belo Horizonte, percebeu que o celular ficou sem serviço. Poderia ser um problema na antena da região, mas seus familiares são clientes da mesma operadora e o sinal pegava normalmente. Também poderia ser algo específico para sua linha, hipótese que logo foi descartada: pouco tempo após o ocorrido, chegou a notificação de que a senha de seu e-mail havia sido alterada; e a conta, acessada por outra pessoa.

“Imediatamente pensei que seria alguém tentando coletar informações confidenciais sobre meu trabalho. Duas contas de e-mail foram simplesmente violadas, que contêm conversas desde quando o Gmail passou a existir”, conta Alberto ao Tecnoblog. Após sucessivas buscas para ver quais serviços foram comprometidos, ele percebeu que o iCloud foi invadido, e que um iPhone roubado pouco tempo atrás tinha saído do Modo Perdido e liberado para novo registro.

Explico: é possível bloquear um iPhone após perda ou roubo através da plataforma iCloud. O usuário faz login no iCloud.com e consegue visualizar a localização de seus iDevices no mapa. Se o aparelho for desligado, a localização atual não aparece no mapa; mas assim que o dispositivo se conecta à internet, o bloqueio é feito de forma imediata. A única forma de conseguir usar o celular é desbloqueando pelo próprio iCloud, sendo necessário o login e senha do proprietário original.

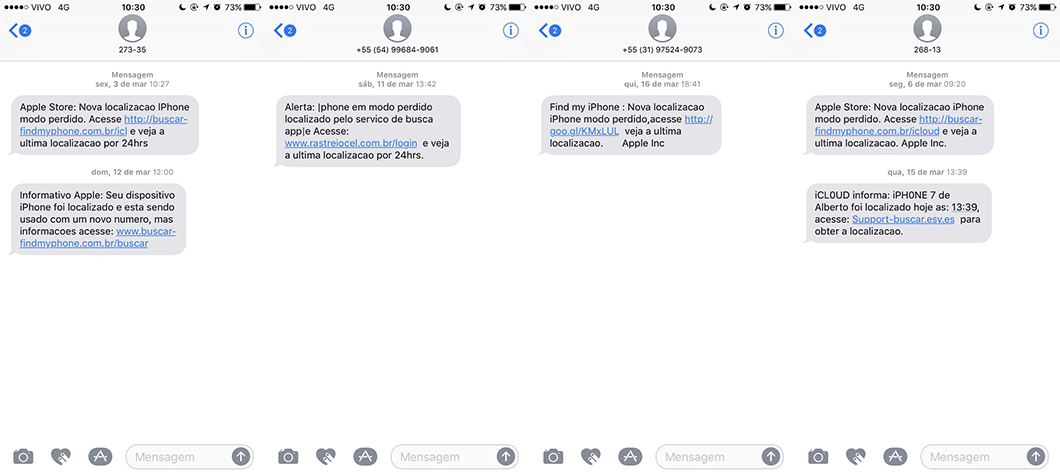

Antes de tudo isso acontecer, Alberto já havia recebido de dezenas de mensagens tentando realizar engenharia social para coletar credenciais do Apple ID. São enviadas SMSs para o número registrado no chip do aparelho roubado contendo links de páginas falsa do iCloud, normalmente idênticas e com links parecidos para confundir a vítima. Em vários casos, o remetente é um número especial com quatro a seis dígitos, comumente utilizados por serviços oficiais como bancos, operadoras e inclusive a própria Apple, para dar um tom de legitimidade.

A linha de celular de Alberto está no nome da mãe dele, Maria Paula. Ela se dirigiu à loja própria da operadora no DiamondMall, em Belo Horizonte, e a atendente não manifestou nenhuma surpresa, contou que esse tipo de fraude é “comum”, e que “fazem bastante para acessar dados bancários”. Na loja, Maria Paula foi informada de que o resgate de chip foi feito no dia 29 de fevereiro, às 19h22, na loja credenciada Meios e Metas. Para reaver acesso à linha, ainda foi necessário pagar uma taxa de R$ 12 para habilitar um novo chip.

Segundo a atendente da loja, fraudes em contratações da Vivo não são incomuns — e não necessariamente envolvem iPhones. A cirurgiã-dentista Sarah Marina teve dificuldades com a operadora após uma troca de chip na credenciada Commcenter do BH Shopping. “A vendedora da credenciada disse que iria fazer algumas adequações no meu plano e assim iria pagar mais barato. Achei ótimo. Cerca de quinze dias depois, recebi uma mensagem informando que meu pacote de internet havia sido esgotado, algo que nunca tinha acontecido antes”, relata.

A surpresa veio quando ela verificou o site da operadora e viu os dados da conta. “Havia outra linha que eu não conhecia no meu nome, e meu celular foi considerado dependente de um plano família que nunca tive. Tive que me deslocar até uma loja da Vivo para poder resolver tudo isso, e fui informada que a ativação dessa nova linha ocorreu cerca de três dias após a minha visita na loja, com tentativa de comprar aparelho no meu nome”, explica Sarah.

Em ambos os casos aqui citados, a fraude não foi feita em uma loja própria da Vivo, e sim através de agentes autorizados. E é importante notar que uma situação como essas pode acontecer em qualquer operadora: basta um funcionário mal-intencionado com acesso aos sistemas para obter acesso indevido a uma linha.

Com base nos relatos, o Tecnoblog procurou a Vivo para saber como isso foi acontecer, visto que resgatar a linha em um novo chip exige atendimento presencial com documento de identificação e CPF. Também questionamos como ela iria se posicionar sobre essa fraude, e o que seria feito para evitar episódios similares no futuro.

A operadora enviou a seguinte nota:

A Vivo informa que revisa constantemente as suas políticas e procedimentos de segurança na busca permanente pelos mais altos controles nos acessos às informações dos seus clientes. O caso mencionado pela reportagem foi pontual e já está regularizado. A empresa trata com o rigor da lei quaisquer possíveis desvios, seja de seus colaboradores ou de terceiros.

Alberto reagiu ao posicionamento da operadora: “Não tem nada regularizado. Eu não sei quais dos meus dados foram comprometidos totalmente. Não dá pra saber se foi só iCloud ou se também salvaram meus dados do Gmail. E houve uma fraude com um contrato, oras.” Mesmo após esse questionamento, a Vivo manteve a nota enviada e disse que “a linha do cliente está funcionando“.

O Tecnoblog também tentou contato com a loja credenciada Meios e Metas, mas não obteve resposta até a publicação deste texto.

Embora a situação pareça se resumir a um desbloqueio de celular roubado, é possível imaginar o estrago que a posse indevida de linha telefônica pode causar. Costuma-se registrar dados bancários (incluindo token para operações!), mensagens de autenticação de dois passos de redes sociais e até mesmo contratações de serviços que podem gerar ônus à vítima.

É triste que situações como essas possam acontecer, principalmente porque é recomendável ter autenticação de dois passos como camada extra de segurança. Enquanto as operadoras não criarem algum instrumento de autenticação contra fraudes indevidas, não estaremos 100% protegidos.

Leia também: Como o iCloud ajudou um leitor a recuperar um iPod touch roubado