CrowdStrike explica apagão cibernético da semana passada

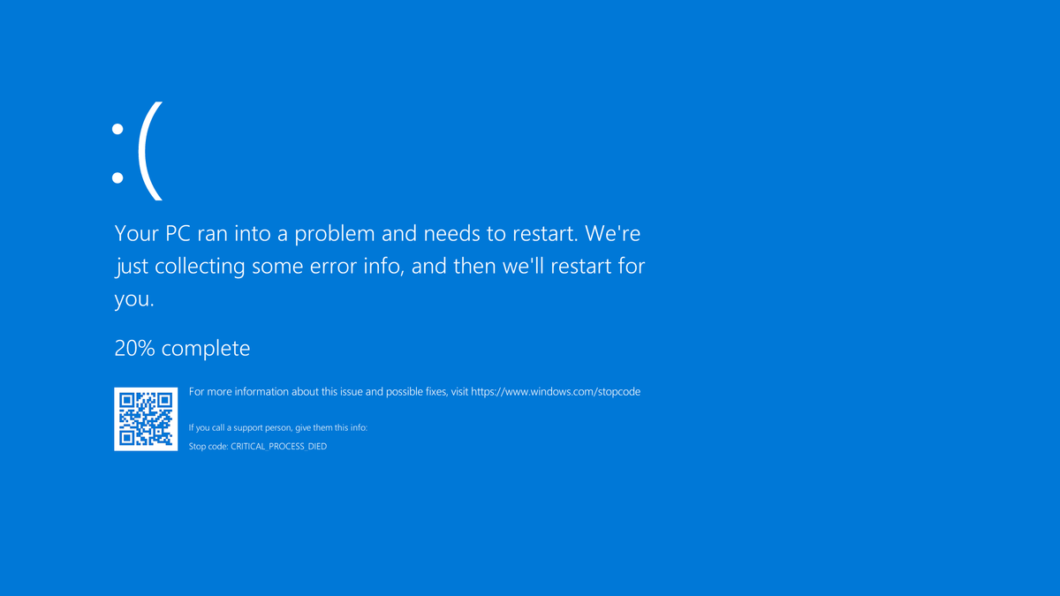

Empresa diz que software usado para testar updates tinha bug e, por isso, não detectou o problema. Atualização de 40 KB levou à tela azul da morte.

Empresa diz que software usado para testar updates tinha bug e, por isso, não detectou o problema. Atualização de 40 KB levou à tela azul da morte.

A CrowdStrike apontou um bug no software usado para testar seus produtos de segurança como o culpado pelo apagão cibernético da última sexta-feira (19), que travou 8,5 milhões de máquinas com Windows. O problema fez voos serem cancelados, tirou emissoras de TV do ar e deixou aplicativos de bancos indisponíveis, entre outros problemas generalizados.

Segundo a empresa, um arquivo de 40 KB causou toda a confusão. Chamado Rapid Response Content (“conteúdo de resposta rápida”, em tradução livre), este tipo de atualização muda como o sensor do software Falcon se comporta para detectar malware. O Falcon roda no nível do kernel do Windows.

Na semana passada, foram liberados dois updates deste tipo, também chamados Template Instances (“instâncias de modelo”, em tradução livre). São códigos que configuram os Template Types (“tipos de modelo”) para detecção de ameaças. Os Template Types em si não são distribuídos pela nuvem, apenas os Rapid Response Contents responsáveis pela configuração.

A atualização problemática distribuída na sexta-feira foi carregada pelo interpretador de conteúdo e causou uma leitura de memória fora dos limties, nome dado a quando um programa tenta acessar uma área da memória que não está alocada para ele. O erro levou à tela azul da morte e a todos os problemas que testemunhamos.

As atualizações Rapid Response Content são validadas pela CrowdStrike na nuvem. Foi aí que aconteceu o problema. “Devido a um bug no Content Validator [validador de conteúdo], duas Template Instances passaram pela validação, apesar de terem dados problemáticos de conteúdo”, revela a empresa.

A companhia também faz testes manuais nas atualizações, mas, ao que tudo indica, ela confiou demais no processo automático. Como observa o site The Verge, uma atualização no validador feita em março levou a empresa a confiar na ferramenta.

Para evitar que o problema se repita, a CrowdStrike promete testar as atualizações de maneira mais rigorosa, com testes em ambientes locais, de estresse e de reversão do update. A empresa também afirma que vai oferecer mais controle aos usuários, além de notas de lançamento.

Com informações: CrowdStrike, The Verge, The Register

Leia | A unidade onde o Windows está instalado está bloqueada? Calma!