Ataque a usuários do Google usou certificado de segurança falso

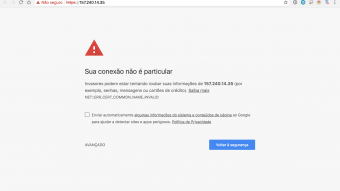

Uma das maneiras que o Google usa para deixar seus serviços mais seguros é oferecer uma conexão HTTPS neles. Isso é possível graças a um certificado de segurança, que garante que a comunicação está acontecendo entre um usuário e um servidor e que nem sempre é possível forjar. Mas hoje o Google descobriu uma tentativa de ataque a seus usuários que usa um certificado falso, emitido de forma fraudulenta.

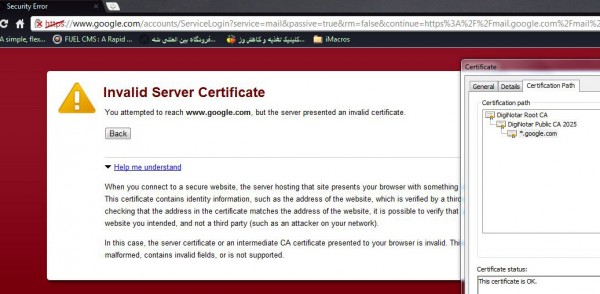

O ataque é o do tipo Man-in-the-middle, que se caracteriza por ter uma pessoa interceptando, coletando e/ou analisando os dados de uma determinada conexão que deveria ser privada. O primeiro a perceber esses ataques foi o usuário iraniano Ali Borhani que postou a captura de tela acima no fórum de ajuda do Google, mostrando que o Chrome impediu que ele colocasse seu login e senha ao perceber que se tratava de um certificado menos do que legítimo, emitido pela DigiNotar. Essa proteção do Chrome é algo que o Google já implementou há alguns meses.

Além do Google, a Mozilla também recebeu alertas dos ataques e do certificado fraudulento e foi ainda um pouco além da gigante de Mountain View. A empresa liberou hoje mesmo atualizações para todas as versões do Firefox (desktop e mobile), Thunderbird e SeaMonkey que revogam a confiabilidade de todos os certificados emitidos pela DigiNotar.

É bom ter em mente que forjar um certificado de segurança não é uma das tarefas mais simples. Esse tipo de certificado é usado como padrão em diversas operações que exigem um login seguro, como transações bancárias ou acesso a contas de e-mail. Então quando alguém consegue criar um certificado desse tipo, se passando por uma empresa do tamanho do Google, os objetivos por trás desse ataque normalmente são bem altos. E suas consequências também.

E é esse o ponto que Roel Schouwenberg, analista de segurança da Kasperksy, faz questão de levantar no blog da empresa. Ele diz que os ataques não são assim tão relevantes, mas sim o motivo por trás deles. O analista aponta que a empresa que emitiu o certificado foi comprada no início do ano pela Vasco, uma gigante na área de emissão de certificados e que trabalha principalmente com instituições bancárias. A própria DigiNotar tem laços com o governo Holandês, o que pode indicar potenciais motivos políticos por trás desse ataque.

Ainda não é possível saber a extensão dos ataques, já que esse certificado foi emitido há pelo menos 5 semanas. Mas Schouwenberg alerta que, ao menos dessa vez, é melhor que essa falha de segurança séria não passe tão despercebida como o ataque à RSA.

Leia | Como ativar e desativar a verificação em duas etapas do Gmail

![Conforme o suporte do Google, o seu espaço de armazenamento — contratado ou gratuito — é compartilhado entre Google Drive, Gmail e Google Fotos. Isso quer dizer que os 15 […]](https://files.tecnoblog.net/wp-content/uploads/2023/01/google-drive-capa-3-340x191.png)