Mineradores de criptomoeda na web são bloqueados 1 milhão de vezes ao dia

Coinhive deixou de funcionar em março, mas outros mineradores de criptomoeda seguem usando processador sem avisar o usuário

Coinhive deixou de funcionar em março, mas outros mineradores de criptomoeda seguem usando processador sem avisar o usuário

Os mineradores de criptomoeda começaram como uma ideia interessante para complementar a renda de sites e apps que dependem de anúncios. No entanto, eles rapidamente viraram uma praga oculta que consome quase 100% do processador. O Coinhive, um dos principais scripts de mineração, deixou de funcionar em março, mas existem alternativas que podem usar CPU sem avisar o usuário.

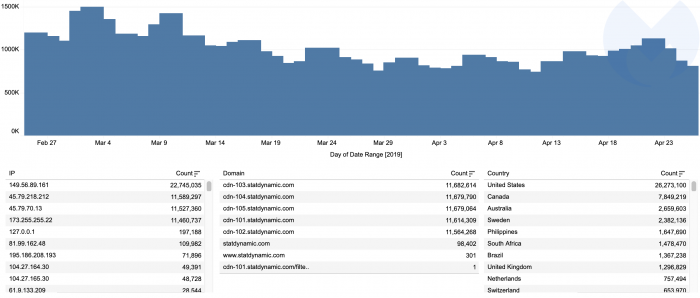

A empresa de segurança Malwarebytes bloqueia diariamente mais de 1 milhão de solicitações de mineração do CryptoLoot. Além disso, ela vem barrando 50 mil pedidos de acesso para se conectar à rede Coinhive, meses após o encerramento de suas atividades.

Para recapitular: a mineração envolve usar o processador (ou placas de vídeo) para resolver cálculos matemáticos complexos que liberam novas unidades de uma criptomoeda. Essa atividade é remunerada: por exemplo, o Coinhive ficava com 30% do valor minerado.

A equipe do Coinhive avisou que encerraria seu minerador em 8 de março porque “não é mais economicamente viável”. Ele servia para obter a criptomoeda Monero (XMR), cujo valor despencou mais de 85% em um ano.

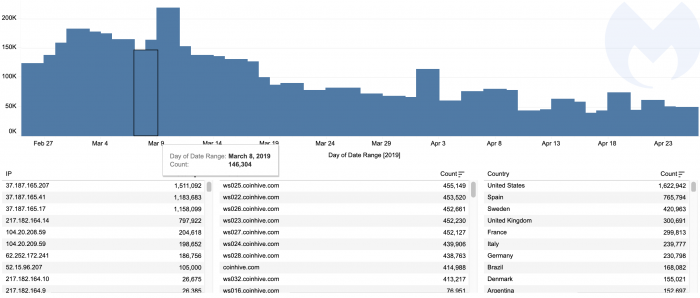

Ainda assim, diversos sites mantêm o script do Coinhive no código de suas páginas, diz o pesquisador Jérôme Segura da Malwarebytes. Ou seja, os comandos em JavaScript que chamam o minerador ainda estão lá, mesmo que o servidor já tenha sido desativado — não é mais possível obter Monero dessa forma.

Número de bloqueios diários ao Coinhive pela Malwarebytes:

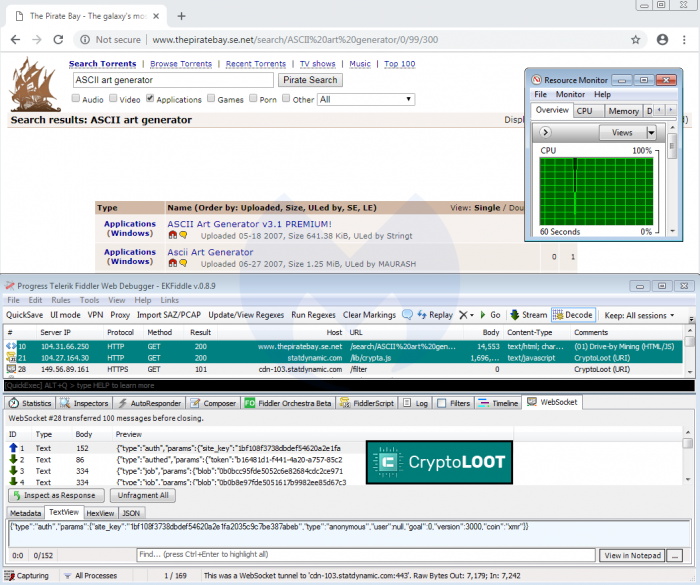

Claro, ainda existem outras formas de minerar criptomoeda em sites. Temos o CoinIMP, presente em sites de compartilhamento de arquivos; e o CryptoLoot, usado em alguns proxies do Pirate Bay. Há ainda o WebMinePool, que começou como uma ferramenta legítima, mas que vem sendo utilizado para infectar roteadores vulneráveis a ataques.

No ano passado, mais de 280 mil roteadores da MikroTik foram infectados por mineradores de criptomoeda, principalmente no Brasil. Hackers usaram uma falha de segurança que já havia sido corrigida, mas que não foi aplicada aos dispositivos. Em poucos meses, esse número aumentou para 415 mil.

O volume de roteadores com mineradores de criptomoeda diminuiu bastante, segundo a Malwarebytes; no entanto, ainda é possível encontrar centenas deles rodando o código do Coinhive (já inativo), além de outros scripts como o WebMinePool.

Os navegadores Opera e Firefox adotaram bloqueadores nativos de criptomoeda. No Chrome, é possível usar extensões como minerBlock e JustBlock Security.

Número de bloqueios diários ao CryptoLoot pela Malwarebytes:

CryptoLoot presente em um proxy do Pirate Bay:

Com informações: Malwarebytes, The Next Web.